08-镜像配置

本章节下载 (387.28 KB)

目 录

端口镜像通过将指定端口的报文复制到与数据监测设备相连的端口,使用户可以利用数据监测设备分析这些复制过来的报文,以进行网络监控和故障排除。

镜像源是指被监控的对象,该对象可以是端口,我们将之称为源端口。经由被监控的对象收发的报文会被复制一份到与数据监测设备相连的端口,用户就可以对这些报文(称为镜像报文)进行监控和分析了,镜像源所在的设备就称为源设备。

镜像目的是指镜像报文所要到达的目的地,即与数据监测设备相连的那个端口,我们称之为目的端口,目的端口所在的设备就称为目的设备。目的端口会将镜像报文转发给与之相连的数据监测设备。

![]()

由于一个目的端口可以同时监控多个镜像源,因此在某些组网环境下,目的端口可能收到对同一报文的多份拷贝。例如,目的端口Port 1同时监控源端口Port 2和Port 3同一台设备上的收发的报文,如果某报文从Port 2进入该设备后又从Port 3发送出去,那么该报文将被复制两次给Port 1。

镜像方向是指在镜像源上可复制哪些方向的报文:

· 入方向:是指仅复制镜像源收到的报文。

· 出方向:是指仅复制镜像源发出的报文。

· 双向:是指对镜像源收到和发出的报文都进行复制。

镜像组是一个逻辑上的概念,镜像源和镜像目的都要属于某一个镜像组。根据具体的实现方式不同,镜像组可分为本地镜像组、远程源镜像组和远程目的镜像组三类,有关这三类镜像组的具体介绍请参见“1.1.2 端口镜像的分类和实现方式”。

出端口和远程镜像VLAN都是在二层远程端口镜像的实现过程中用到的概念。远程镜像VLAN是将镜像报文从源设备传送至目的设备的专用VLAN;出端口位于源设备上,用来将镜像报文发送到远程镜像VLAN中。有关出端口、远程镜像VLAN和二层远程端口镜像的具体介绍,请参见“1.1.2 端口镜像的分类和实现方式”。

在实现端口镜像的设备上,将除源端口、目的端口、出端口外的其它端口统称为普通端口。

根据镜像源与镜像目的是否位于同一台设备上,可以将端口镜像分为本地端口镜像和远程端口镜像两大类。

当源设备与数据监测设备直接相连时,源设备可以同时作为目的设备,即由本设备将镜像报文转发至数据检测设备,这种方式实现的端口镜像称为本地端口镜像。对于本地端口镜像,镜像源和镜像目的都属于同一台设备上的同一个镜像组,该镜像组就称为本地镜像组。

如图1-1所示,现在需要设备将进入端口Ethernet1/1的报文复制一份,从端口Ethernet1/2将报文转发给数据监测设备。为满足该需求,可以配置本地镜像组,其中源端口为Ethernet1/1,镜像方向为入方向,目的端口为Ethernet1/2。

当源设备与数据监测设备不直接相连时,与数据监测设备直接相连的设备作为目的设备,源设备需要将镜像报文复制一份至目的设备,然后由目的设备将镜像报文转发至数据监测设备,这种方式实现的端口镜像称为远程端口镜像。对于远程端口镜像,镜像源和镜像目的分属于不同设备上的不同镜像组:镜像源所在的镜像组称为远程源镜像组,镜像目的所在的镜像组称为远程目的镜像组,而位于源设备与目的设备之间的设备则统称为中间设备。

源设备与目的设备之间通过二层网络进行连接的远程端口镜像为二层远程端口镜像。

如图1-2所示,源设备将进入源端口Ethernet1/1的报文复制一份给出端口Ethernet1/2,该端口将镜像报文转发给中间设备,再由中间设备在远程镜像VLAN中广播,最终到达目的设备。目的设备收到该报文后判别其VLAN ID,若与远程镜像VLAN的VLAN ID相同,就将其转发至目的端口Ethernet1/2,最后由该端口将镜像报文转发给数据监测设备。

![]()

· 为确保源设备与目的设备之间的镜像报文可以二层转发,中间设备连接到源设备和目的设备方向的端口上需允许远程镜像VLAN通过。

· 在一个远程镜像组中对同一端口收发的报文进行双向镜像时,需在中间设备上进行一些特殊配置才能保证镜像的正常运行。

SR6600/SR6600-X路由器各款型对于本节所描述的特性支持情况有所不同,详细差异信息如下:

|

型号 |

特性 |

描述 |

|

SR6602 |

本地端口镜像 |

支持 |

|

SR6602-X |

仅固定接口支持 |

|

|

SR6604/SR6608/SR6616 |

SAP板工作在二层模式下支持 |

|

|

SR6604-X/SR6608-X/SR6616-X |

SAP板工作在二层模式下支持 FIP-300上的固定接口支持 FIP-310上的固定GE口支持 |

![]()

在完成源端口和目的端口的配置之后,本地镜像组才能生效。

表1-1 本地端口镜像配置任务简介

|

配置任务 |

说明 |

详细配置 |

|

创建本地镜像组 |

必选 |

|

|

配置源端口 |

必选 |

|

|

配置目的端口 |

必选 |

通常,一个端口只能被一个镜像组使用;而在支持多目的端口的设备上,一个端口可被多个镜像组用作源端口,但源端口不能再被用作本镜像组或其它镜像组的出端口或目的端口。

表1-2 创建本地镜像组

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

创建本地镜像组 |

mirroring-group group-id local |

必选 缺省情况下,不存在任何镜像组 |

![]()

在完成源端口和目的端口的配置之后,本地镜像组才能生效。

可以在系统视图下为指定镜像组配置一个或多个源端口,也可以在接口视图下将当前接口配置为指定镜像组的源端口,二者的配置效果相同。

表1-3 在系统视图下配置源端口

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

为本地镜像组配置源端口 |

mirroring-group group-id mirroring-port mirroring-port-list { both | inbound | outbound } |

必选 缺省情况下,本地镜像组没有源端口 |

表1-4 在接口视图下配置源端口

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

进入接口视图 |

interface interface-type interface-number |

必选 |

|

配置本端口为本地镜像组的源端口 |

[ mirroring-group group-id ] mirroring-port { both | inbound | outbound } |

必选 缺省情况下,端口不是任何镜像组的源端口 |

一个镜像组内可以配置多个源端口。

可以在系统视图下为指定镜像组配置目的端口,也可以在接口视图下将当前接口配置为指定镜像组的目的端口,二者的配置效果相同。

表1-5 在系统视图下配置目的端口

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

为本地镜像组配置目的端口 |

mirroring-group group-id monitor-port monitor-port-id |

必选 缺省情况下,本地镜像组没有目的端口 |

表1-6 在接口视图下配置目的端口

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

进入接口视图 |

interface interface-type interface-number |

- |

|

配置本端口为本地镜像组的目的端口 |

[ mirroring-group group-id ] monitor-port |

必选 缺省情况下,端口不是任何本地镜像组的目的端口 |

![]()

请不要在目的端口上使能生成树协议,否则会影响镜像功能的正常使用。

![]()

· 一个镜像组内只能配置一个目的端口。

· 从目的端口发出的报文包括镜像报文和其它端口正常转发来的报文。为了保证数据监测设备只对镜像报文进行分析,请将目的端口只用于端口镜像,不作其它用途。

SR6600/SR6600-X路由器各款型对于本节所描述的特性支持情况有所不同,详细差异信息如下:

|

型号 |

特性 |

描述 |

|

SR6602 |

二层远程端口镜像 |

不支持 |

|

SR6602-X |

不支持 |

|

|

SR6604/SR6608/SR6616 |

SAP板工作在二层模式下支持 |

|

|

SR6604-X/SR6608-X/SR6616-X |

SAP板工作在二层模式下支持 FIP-300上的固定接口支持 FIP-310上的固定GE口支持 |

二层远程端口镜像的配置需要分别在源设备和目的设备上进行;如果存在中间设备,则需要在中间设备上允许远程镜像VLAN通过,以确保源设备与目的设备之间的二层网络畅通。

![]()

· 通常,一个端口只能被一个镜像组使用;而在支持多目的端口的设备上,一个端口可被多个镜像组用作源端口,但源端口不能再被用作本镜像组或其它镜像组的出端口或目的端口。

· 在配置二层远程端口镜像时不建议启用GVRP(GARP VLAN Registration Protocol,GARP VLAN注册协议)功能,否则GVRP可能将远程镜像VLAN注册到不需要监控的端口上,导致目的端口就会收到很多不必要的报文。有关GVRP的详细介绍,请参见“二层技术-以太网交换配置指导”中的“GVRP”。

首先在源设备上为远程源镜像组配置源端口、出端口和远程镜像VLAN,然后在目的设备上为远程目的镜像组配置远程镜像VLAN和目的端口。

表1-7 二层远程端口镜像配置任务简介

|

配置任务 |

说明 |

详细配置 |

|

|

配置远程源镜像组 |

创建远程源镜像组 |

必选 |

|

|

配置源端口 |

必选 |

||

|

配置出端口 |

必选 |

||

|

配置远程镜像VLAN |

必选 |

||

|

配置远程目的镜像组 |

创建远程目的镜像组 |

必选 |

|

|

配置目的端口 |

必选 |

||

|

配置远程镜像VLAN |

必选 |

||

|

将目的端口加入远程镜像VLAN |

必选 |

||

请在源设备上进行如下配置。

表1-8 创建远程源镜像组

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

创建远程源镜像组 |

mirroring-group group-id remote-source |

必选 缺省情况下,不存在任何远程源镜像组 |

可以在系统视图下为指定镜像组配置一个或多个源端口,也可以在接口视图下将当前接口配置为指定镜像组的源端口,二者的配置效果相同。

(1) 在系统视图下配置源端口

表1-9 在系统视图下配置源端口

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

为远程源镜像组配置源端口 |

mirroring-group group-id mirroring-port mirroring-port-list { both | inbound | outbound } |

必选 缺省情况下,远程源镜像组没有源端口 |

(2) 在接口视图下配置源端口

表1-10 在接口视图下配置源端口

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

进入接口视图 |

interface interface-type interface-number |

- |

|

配置本端口为远程源镜像组的源端口 |

[ mirroring-group group-id ] mirroring-port { both | inbound | outbound } |

必选 缺省情况下,端口不是任何远程源镜像组的源端口 |

![]()

· 一个镜像组内可以配置多个源端口。

· 请不要将源端口加入到远程镜像VLAN中,否则会影响镜像功能的正常使用。

可以在系统视图下为指定镜像组配置出端口,也可以在接口视图下将当前接口配置为指定镜像组的出端口,二者的配置效果相同。

(1) 在系统视图下配置出端口

表1-11 在系统视图下配置出端口

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

为远程源镜像组配置出端口 |

mirroring-group group-id monitor-egress monitor-egress-port |

必选 缺省情况下,远程源镜像组没有出端口 |

(2) 在接口视图下配置出端口

表1-12 在接口视图下配置出端口

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

进入接口视图 |

interface interface-type interface-number |

- |

|

配置本端口为远程源镜像组的出端口 |

mirroring-group group-id monitor-egress |

必选 缺省情况下,端口不是任何远程源镜像组的出端口 |

![]()

请不要在出端口上配置下列功能:生成树协议、802.1X、IGMP Snooping、静态ARP和MAC地址学习,否则会影响镜像功能的正常使用。

![]()

· 一个镜像组内只能配置一个出端口。

· 出端口不能是现有镜像组的成员端口。

在配置远程镜像VLAN之前,需配置远程镜像VLAN所使用的静态VLAN。

表1-13 配置远程镜像VLAN

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

为远程源镜像组配置远程镜像VLAN |

mirroring-group group-id remote-probe vlan rprobe-vlan-id |

必选 缺省情况下,镜像组没有远程镜像VLAN |

![]()

· 当一个VLAN已被指定为远程镜像VLAN后,请不要将该VLAN再作其它用途。

· 源设备和目的设备上的远程镜像组必须使用相同的远程镜像VLAN。

请在目的设备上进行如下配置。

表1-14 创建远程目的镜像组

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

创建远程目的镜像组 |

mirroring-group group-id remote-destination |

必选 缺省情况下,不存在任何远程目的镜像组 |

可以在系统视图下为指定镜像组配置目的端口,也可以在接口视图下将当前接口配置为指定镜像组的目的端口,二者的配置效果相同。

(1) 在系统视图下配置目的端口

表1-15 在系统视图下配置目的端口

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

为远程目的镜像组配置目的端口 |

mirroring-group group-id monitor-port monitor-port-id |

必选 缺省情况下,远程目的镜像组没有目的端口 |

(2) 在接口视图下配置目的端口

表1-16 在接口视图下配置目的端口

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

进入接口视图 |

interface interface-type interface-number |

- |

|

配置本端口为远程目的镜像组的目的端口 |

[ mirroring-group group-id ] monitor-port |

必选 缺省情况下,端口不是任何远程目的镜像组的目的端口 |

![]()

· 请不要在目的端口上使能生成树协议,否则会影响镜像功能的正常使用。

· 从目的端口发出的报文包括镜像报文和其它端口正常转发来的报文。为了保证数据监测设备只对镜像报文进行分析,请将目的端口只用于端口镜像,不作其它用途。

![]()

一个镜像组内只能配置一个目的端口。

表1-17 配置远程镜像VLAN

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

为远程目的镜像组配置远程镜像VLAN |

mirroring-group group-id remote-probe vlan rprobe-vlan-id |

必选 缺省情况下,远程目的镜像组没有远程镜像VLAN |

![]()

· 当一个VLAN已被指定为远程镜像VLAN后,请不要将该VLAN再作其它用途。

· 源设备和目的设备上的远程镜像组必须使用相同的远程镜像VLAN。

表1-18 将目的端口加入远程镜像VLAN

|

操作 |

命令 |

说明 |

|

|

进入系统视图 |

system-view |

- |

|

|

进入目的接口视图 |

interface interface-type interface-number |

- |

|

|

将目的端口加入远程镜像VLAN |

目的端口为Access端口 |

port access vlan vlan-id |

三者必选其一 |

|

目的端口为Trunk端口 |

port trunk permit vlan vlan-id |

||

|

目的端口为Hybrid端口 |

port hybrid vlan vlan-id { tagged | untagged } |

||

![]()

有关port access vlan、port trunk permit vlan和port hybrid vlan命令的详细介绍,请参见“二层技术-以太网交换命令参考”中的“VLAN”。

在完成上述配置后,在任意视图下执行display命令可以显示配置后镜像组的运行情况,通过查看显示信息验证配置的效果。

表1-19 端口镜像显示和维护

|

操作 |

命令 |

|

显示镜像组的配置信息 |

display mirroring-group { group-id | all | local | remote-destination | remote-source } [ | { begin | exclude | include } regular-expression ] |

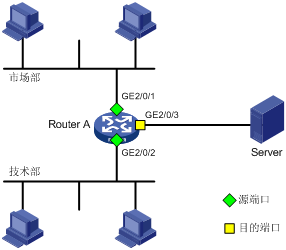

· Router A通过端口GigabitEthernet2/0/1和GigabitEthernet2/0/2分别连接市场部和技术部,并通过端口GigabitEthernet2/0/3连接Server。

· 通过配置源端口方式的本地端口镜像,使Server可以监控所有进、出市场部和技术部的报文。

(1) 配置本地镜像组

# 创建本地镜像组1。

<RouterA> system-view

[RouterA] mirroring-group 1 local

# 配置本地镜像组1的源端口为GigabitEthernet2/0/1和GigabitEthernet2/0/2,目的端口为GigabitEthernet2/0/3。

[RouterA] mirroring-group 1 mirroring-port gigabitethernet 2/0/1 gigabitethernet 2/0/2 both

[RouterA] mirroring-group 1 monitor-port gigabitethernet 2/0/3

# 在目的端口GigabitEthernet2/0/3上关闭生成树协议。

[RouterA] interface gigabitethernet 2/0/3

[RouterA-GigabitEthernet2/0/3] undo stp enable

[RouterA-GigabitEthernet2/0/3] quit

(2) 检验配置效果

# 显示所有镜像组的配置信息。

[RouterA] display mirroring-group all

mirroring-group 1:

type: local

status: active

mirroring port:

GigabitEthernet2/0/1 both

GigabitEthernet2/0/2 both

monitor port: GigabitEthernet2/0/3

配置完成后,用户可以通过Server监控所有进、出市场部和技术部的报文。

· 在一个二层网络中,Router A、Router B、Router C及Server如下图所示连接。其中,Router A通过端口GigabitEthernet2/0/1连接市场部。

· 通过配置远程端口镜像,使Server可以穿越二层网络监控所有进、出市场部的报文。

图1-2 二层远程端口镜像配置组网图

(1) 配置Router A

# 创建远程源镜像组1。

<RouterA> system-view

[RouterA] mirroring-group 1 remote-source

# 创建VLAN 2。

[RouterA] vlan 2

[RouterA-vlan2] quit

# 配置远程源镜像组1的远程镜像VLAN为VLAN 2,源端口为GigabitEthernet2/0/1,出端口为GigabitEthernet2/0/2。

[RouterA] mirroring-group 1 remote-probe vlan 2

[RouterA] mirroring-group 1 mirroring-port gigabitethernet 2/0/1 both

[RouterA] mirroring-group 1 monitor-egress gigabitethernet 2/0/2

# 配置端口GigabitEthernet2/0/2为Trunk口,允许VLAN 2的报文通过。

[RouterA] interface gigabitethernet 2/0/2

[RouterA-GigabitEthernet2/0/2] port link-type trunk

[RouterA-GigabitEthernet2/0/2] port trunk permit vlan 2

[RouterA-GigabitEthernet2/0/2] quit

(2) 配置Router B

# 创建VLAN 2。

<RouterB> system-view

[RouterB] vlan 2

[RouterB-vlan2] quit

# 配置端口GigabitEthernet2/0/1为Trunk口,并允许VLAN 2的报文通过。

[RouterB] interface gigabitethernet 2/0/1

[RouterB-GigabitEthernet2/0/1] port link-type trunk

[RouterB-GigabitEthernet2/0/1] port trunk permit vlan 2

[RouterB-GigabitEthernet2/0/1] quit

# 配置端口GigabitEthernet2/0/2为Trunk口,并允许VLAN 2的报文通过。

[RouterB-GigabitEthernet2/0/1] quit

[RouterB] interface gigabitethernet 2/0/2

[RouterB-GigabitEthernet2/0/2] port link-type trunk

[RouterB-GigabitEthernet2/0/2] port trunk permit vlan 2

[RouterB-GigabitEthernet2/0/2] quit

(3) 配置Router C

# 配置端口GigabitEthernet2/0/1为Trunk口,并允许VLAN 2的报文通过。

<RouterC> system-view

[RouterC] interface gigabitethernet 2/0/1

[RouterC-GigabitEthernet2/0/1] port link-type trunk

[RouterC-GigabitEthernet2/0/1] port trunk permit vlan 2

[RouterC-GigabitEthernet2/0/1] quit

# 创建远程目的镜像组1。

[RouterC] mirroring-group 1 remote-destination

# 创建VLAN 2。

[RouterC] vlan 2

[RouterC-vlan2] quit

# 配置远程目的镜像组1的远程镜像VLAN为VLAN 2,目的端口为GigabitEthernet2/0/2,在该端口上关闭生成树协议并将其加入VLAN 2。

[RouterC] mirroring-group 1 remote-probe vlan 2

[RouterC] interface gigabitethernet 2/0/2

[RouterC-GigabitEthernet2/0/2] mirroring-group 1 monitor-port

[RouterC-GigabitEthernet2/0/2] undo stp enable

[RouterC-GigabitEthernet2/0/2] port access vlan 2

[RouterC-GigabitEthernet2/0/2] quit

(4) 检验配置效果

配置完成后,用户可以通过Server监控所有进、出市场部的报文。

![]()

本特性仅在SAP板工作在二层模式时支持。

流镜像是指将指定报文复制到指定目的地,用于报文的分析和监控。流镜像通过QoS策略来实现,即使用流分类技术为待镜像报文定义匹配条件,再通过配置流行为将符合条件的报文镜像至指定目的地。其优势在于用户通过流分类技术可以灵活地制订匹配条件,从而对报文类型进行精细区分,以获取更加精确的统计信息。根据报文镜像的目的地不同,流镜像可分为以下两种类型:

· 流镜像到接口:将符合要求的报文复制后转发到指定接口。

· 流镜像到CPU:将符合要求的报文复制后转发到CPU(这里的CPU是指配置了流镜像的源接口所在单板上的CPU)。

![]()

· 出方向流镜像到接口只支持已知单播报文,不支持广播、组播和未知单播报文。

· 有关QoS策略、流分类和流行为的详细介绍,请参见“ACL和QoS配置指导”中的“QoS配置方式”。

表2-1 流镜像配置任务简介

|

配置任务 |

说明 |

详细配置 |

|

|

配置报文匹配规则 |

必选 |

||

|

配置流镜像类型 |

配置流镜像到接口 |

二者必选其一 |

|

|

配置流镜像到CPU |

|||

|

配置QoS策略 |

必选 |

||

|

应用QoS策略 |

基于接口应用 |

二者必选其一 |

|

|

基于VLAN应用 |

|||

表2-2 配置报文匹配规则

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

定义流分类,并进入流分类视图 |

traffic classifier tcl-name [ operator { and | or } ] |

必选 缺省情况下,不存在任何流分类 |

|

配置报文匹配规则 |

if-match [ not ] match-criteria |

必选 缺省情况下,流分类中不存在任何报文匹配规则 |

![]()

有关traffic classifier和if-match命令的详细介绍,请参见“ACL和QoS命令参考”中的“QoS策略”。

![]()

流镜像可分为流镜像到接口和流镜像到CPU两种类型,在同一流行为中只能配置其中一种。

表2-3 配置流镜像到接口

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

定义流行为,并进入流行为视图 |

traffic behavior behavior-name |

必选 缺省情况下,不存在任何流行为 |

|

配置流镜像到指定接口 |

mirror-to interface interface-type interface-number |

必选 缺省情况下,流行为中未配置任何流镜像 |

![]()

有关traffic behavior命令的详细介绍,请参见“ACL和QoS命令参考”中的“QoS策略”。

表2-4 配置流镜像到CPU

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

定义流行为,并进入流行为视图 |

traffic behavior behavior-name |

必选 缺省情况下,不存在任何流行为 |

|

配置流镜像到CPU |

mirror-to cpu |

必选 缺省情况下,流行为中未配置任何流镜像 |

![]()

· 有关traffic behavior命令的详细介绍,请参见“ACL和QoS命令参考”中的“QoS策略”。

· 上述CPU是指配置了流镜像的接口所在单板上的CPU。

表2-5 配置QoS策略

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

定义QoS策略,并进入QoS策略视图 |

qos policy policy-name |

必选 缺省情况下,不存在任何策略 |

|

为流分类指定采用的流行为 |

classifier tcl-name behavior behavior-name |

必选 缺省情况下,没有为流分类指定采用的流行为 |

![]()

有关qos policy和classifier behavior命令的详细介绍,请参见“ACL和QoS命令参考”中的“QoS策略”。

![]()

有关应用QoS策略的详细介绍,请参见“ACL和QoS配置指导”中的“QoS配置方式”。

将QoS策略应用到某接口,可以对该接口指定方向上的流量进行镜像。一个QoS策略可以应用于多个接口,而接口在每个方向上只能应用一个QoS策略。

表2-6 基于接口应用

|

操作 |

命令 |

说明 |

|

|

进入系统视图 |

system-view |

- |

|

|

进入相应视图 |

进入接口视图 |

interface interface-type interface-number |

二者必选其一 接口视图下的配置只对当前接口生效;端口组视图下的配置将对端口组中的所有端口生效 |

|

进入端口组视图 |

port-group manual port-group-name |

||

|

应用QoS策略到接口 |

qos apply policy policy-name { inbound | outbound } |

必选 |

|

![]()

有关qos apply policy命令的详细介绍,请参见“ACL和QoS命令参考”中的“QoS策略”。

将QoS策略应用到某VLAN,可以对该VLAN内各端口入方向上的流量进行镜像。

表2-7 基于VLAN应用

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

应用QoS策略到指定VLAN |

qos vlan-policy policy-name vlan vlan-id-list inbound |

必选 |

![]()

有关qos vlan-policy命令的详细介绍,请参见“ACL和QoS命令参考”中的“QoS策略”。

在完成上述配置后,在任意视图下执行display命令可以显示配置后流镜像的运行情况,通过查看显示信息验证配置的效果。

表2-8 流镜像显示和维护

|

操作 |

命令 |

|

显示用户自定义流行为的配置信息 |

display traffic behavior user-defined [ behavior-name ] [ | { begin | exclude | include } regular-expression ] |

|

显示用户自定义策略的配置信息 |

display qos policy user-defined [ policy-name [ classifier tcl-name ] ] [ | { begin | exclude | include } regular-expression ] |

![]()

有关display traffic behavior和display qos policy命令的详细介绍,请参见“ACL和QoS命令参考”中的“QoS策略”。

· 某公司内的各部门之间使用不同网段的IP地址,其中市场部和技术部分别使用192.168.1.0/24和192.168.2.0/24网段,该公司的工作时间为每周工作日的8点到18点。

· 通过配置流镜像,使Server可以监控技术部访问互联网的WWW流量,以及技术部在工作时间发往市场部的IP流量。

图2-1 流镜像典型配置组网图

(1) 配置监控技术部访问互联网的流量

# 创建ACL 3000,并定义如下规则:匹配技术部(192.168.2.0/24网段)访问WWW的报文。

<RouterA> system-view

[RouterA] acl number 3000

[RouterA-acl-adv-3000] rule permit tcp source 192.168.2.0 0.0.0.255 destination-port eq www

[RouterA-acl-adv-3000] quit

# 创建流分类tech_c,并配置报文匹配规则为ACL 3000。

[RouterA] traffic classifier tech_c

[RouterA-classifier-tech_c] if-match acl 3000

[RouterA-classifier-tech_c] quit

# 创建流行为tech_b,并配置流镜像到接口GigabitEthernet2/0/3。

[RouterA] traffic behavior tech_b

[RouterA-behavior-tech_b] mirror-to interface gigabitethernet 2/0/3

[RouterA-behavior-tech_b] quit

# 创建QoS策略tech_p,并指定流分类tech_c采用流行为tech_b。

[RouterA] qos policy tech_p

[RouterA-qospolicy-tech_p] classifier tech_c behavior tech_b

[RouterA-qospolicy-tech_p] quit

# 将QoS策略tech_p应用到接口GigabitEthernet2/0/1的出方向上。

[RouterA] interface gigabitethernet 2/0/1

[RouterA-GigabitEthernet2/0/1] qos apply policy tech_p outbound

[RouterA-GigabitEthernet2/0/1] quit

(2) 配置监控技术部发往市场部的流量

# 定义工作时间:创建名为work的时间段,其时间范围为每周工作日的8点到18点。

[RouterA] time-range work 8:0 to 18:0 working-day

# 创建ACL 3001,并定义如下规则:匹配在工作时间由技术部(192.168.2.0/24网段)发往市场部(192.168.1.0/24网段)的IP报文。

[RouterA] acl number 3001

[RouterA-acl-adv-3001] rule permit ip source 192.168.2.0 0.0.0.255 destination 192.168.1.0 0.0.0.255 time-range work

[RouterA-acl-adv-3001] quit

# 创建流分类mkt_c,并配置报文匹配规则为ACL 3001。

[RouterA] traffic classifier mkt_c

[RouterA-classifier-mkt_c] if-match acl 3001

[RouterA-classifier-mkt_c] quit

# 创建流行为mkt_b,并配置流镜像到接口GigabitEthernet2/0/3。

[RouterA] traffic behavior mkt_b

[RouterA-behavior-mkt_b] mirror-to interface gigabitethernet 2/0/3

[RouterA-behavior-mkt_b] quit

# 创建QoS策略mkt_p,并指定流分类mkt_c采用流行为mkt_b。

[RouterA] qos policy mkt_p

[RouterA-qospolicy-mkt_p] classifier mkt_c behavior mkt_b

[RouterA-qospolicy-mkt_p] quit

# 将QoS策略mkt_p应用到接口GigabitEthernet2/0/2的出方向上。

[RouterA] interface gigabitethernet 2/0/2

[RouterA-GigabitEthernet2/0/2] qos apply policy mkt_p outbound

(3) 检验配置效果

配置完成后,用户可以通过Server监控技术部访问互联网的WWW流量,以及技术部在工作时间发往市场部的IP流量。

不同款型规格的资料略有差异, 详细信息请向具体销售和400咨询。H3C保留在没有任何通知或提示的情况下对资料内容进行修改的权利!