04-SSH典型配置案例

本章节下载 (962.4 KB)

目 录

3.1.1 S3600交换机充当SSH服务器并采用password认证时的配置举例

3.1.2 S3600交换机充当SSH服务器并采用RSA认证时的配置举例

3.1.3 S3600交换机充当SSH客户端并采用password认证时的配置举例

3.1.4 S3600交换机充当SSH客户端并采用RSA认证时的配置举例

3.1.5 S3600交换机充当SSH客户端并采用不支持首次认证时的配置举例

关键词:SSH,RSA

摘 要:本文主要介绍以太网交换机的SSH功能在具体组网中的应用配置,对所涉及到的SSH客户端、交换机等角色,分别给出了详细的配置步骤。

缩略语:SSH(Secure Shell,安全外壳)、RSA(Rivest Shamir Adleman)

SSH(Secure Shell,安全外壳)是一个用于在非安全网络中提供安全的远程登录以及其他安全网络服务的协议。当用户通过非安全的网络环境远程登录到交换机时,每次发送数据前,SSH都会自动对数据进行加密,当数据到达目的地时,SSH自动对加密数据进行解密,以此提供安全的信息保障,以保护交换机不受诸如明文密码截取等攻击。除此之外,SSH还提供强大的认证功能,以保护不受诸如“中间人”等攻击方式的攻击。SSH采用客户端——服务器模式。SSH服务器接受SSH客户端的连接并提供认证,SSH客户端与SSH服务器建立SSH连接,从而实现通过SSH登录到SSH服务器端。

此外,SSH还支持其他功能,比如可以对传输的数据进行压缩,从而加快传输的速度。又可以代替Telnet,或为FTP、Pop甚至PPP提供安全的“通道”。

& 说明:

有关各款交换机支持的SSH功能的详细介绍,请参见各产品的用户手册。

表1-1 H3C系列低端以太网交换机产品支持的SSH功能列表

|

功能 产品型号 |

SSH Server功能 |

SSH Client功能 |

|

S3600-EI |

l |

l |

|

S3600-SI |

l |

l |

|

E352&E328 |

l |

l |

|

S5600 |

l |

l |

|

S5100 |

l |

l |

|

S3100 |

l |

l |

|

E126 |

l |

l |

|

S3100-52P |

l |

l |

|

E152 |

l |

l |

l 配置所在用户界面支持的协议

l 生成或销毁RSA密钥对

l 导出RSA密钥

l 创建SSH用户并指定认证方式

l 配置SSH用户使用的服务类型

l 配置服务器上的SSH管理功能

l 在服务器端配置客户端的公钥

l 为SSH用户分配公共密钥

l 指定业务报文源IP或源接口

当使用其它设备充当SSH服务器时的配置,请参见各产品的相关用户手册。

SSH客户端软件有很多,例如PuTTY、OpenSSH等。用户可根据自己的具体情况决定使用的SSH客户端软件,具体软件配置请参见软件附带的手册。

l 设置对SSH服务器是否支持首次认证

l 建立SSH客户端和服务器端的连接

l 为确保SSH用户登录成功,请务必在服务器端配置登录用户界面的认证方式为authentication-mode scheme(采用AAA认证)。

l 生成服务器端的RSA密钥对是完成SSH登录的必要操作。

l 对于新用户,必须指定其认证方式,否则将无法登录。

要实现SSH特性,需要对SSH客户端和SSH服务器端进行相应的配置。

下面只是介绍交换机上需要的SSH相关配置命令,详细配置请参见操作手册。

表2-1 H3C交换机充当SSH服务器时的配置过程

|

交换机角色 |

公共配置 |

不同认证方式 |

配置公钥 |

说明 |

|

|

SSH Server |

具体命令请参见2.2.2 1. |

password |

- |

具体命令请参见2.2.2 2. |

|

|

RSA认证 |

手工配置(将客户端公钥文件中的公钥手工写入到服务器端) |

将SSH服务器端保存的客户端公钥与SSH客户端关联 |

具体命令请参见2.2.2 3. |

||

|

导入配置(将客户端公钥文件中的公钥通过SSH服务器命令导入到服务器端) |

具体命令请参见2.2.2 4. |

||||

如表2-1,介绍的只是单独指定password认证或RSA认证方式的情况。实际上还可以将这两种认证方式结合使用:

l 使用ssh authentication-type default password-publickey或ssh user authentication-type password-publickey命令指定认证方式为password认证和RSA认证,也就是用户必须不但要通过password认证还要通过RSA认证,才能登录。

l 使用ssh authentication-type default all或ssh user authentication-type all命令指定该用户的认证方式可以是password认证,也可以是RSA认证,也就是用户只要满足其中任何一种认证方式,即可登录。

如表2-1,在服务器端采用RSA认证方式的配置过程中,需要SSH服务器端和SSH客户端的相互配合。

(1) 手工配置RSA公钥过程

l 当使用交换机作为客户端时,在客户端通过命令生成RSA密钥对后,还需要使用display rsa local-key-pair public命令显示主机公钥数据。

l 将主机公钥数据手工配置到服务器端,从而使服务器端与该客户端具有相同的公钥,以便后续建立连接时服务器端对客户端进行认证。

(2) 注意事项

当使用某些SSH客户端软件(如Putty软件)时,在客户端生成RSA密钥对后。除了将公钥数据手工配置到服务器端外,还可采用导入配置公钥方式。

(3) RSA公钥导入过程

l 当使用交换机作为服务器时,使用SSH客户端软件生成RSA密钥对后,将保存的公钥文件通过FTP/TFTP方式上传到服务器端。

l 再将此公钥文件中的公钥通过SSH服务器命令导入到服务器端。

表2-2 H3C交换机充当SSH服务器时的公共配置命令

|

功能 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

进入单一或多个用户界面视图 |

user-interface [ type-keyword ] number [ ending-number ] |

- |

|

配置登录用户界面的认证为scheme方式 |

authentication-mode scheme [ command-authorization ] |

必选 缺省情况下,用户界面认证为password方式 |

|

配置所在用户界面支持的协议 |

protocol inbound { all |ssh | telnet } |

可选 缺省情况下,系统支持所有的协议,即支持Telnet和SSH |

|

退出到系统视图 |

quit |

- |

|

生成RSA密钥对 |

rsa local-key-pair create |

必选 缺省情况下,没有生成RSA密钥对 |

|

销毁RSA密钥对 |

rsa local-key-pair destroy |

可选 该命令用来销毁已生成的RSA密钥对 |

|

配置用户可以使用的服务类型 |

ssh user username service-type { stelnet | sftp | all } |

可选 缺省情况下,用户可以使用的的服务类型为stelnet |

|

设置SSH认证超时时间 |

ssh server timeout seconds |

可选 缺省情况下,认证超时时间为60秒 |

|

设置SSH验证重试次数 |

ssh server authentication-retries times |

可选 缺省情况下,SSH验证重试次数为3次 |

|

设置服务器密钥的更新时间 |

ssh server rekey-interval hours |

可选 缺省情况下,系统不更新服务器密钥 |

|

设定服务器端兼容SSH1.x版本的客户端 |

ssh server compatible-ssh1x enable |

可选 缺省情况下,服务器端兼容SSH1.x版本的客户端 |

|

为SSH服务器端指定源IP地址 |

ssh-server source-ip ip-address |

可选 |

|

为SSH服务器端指定源接口 |

ssh-server source-interface interface-type interface-number |

可选 |

表2-3 H3C交换机充当SSH服务器采用password认证时的配置命令

|

功能 |

命令 |

说明 |

|

|

公共配置请参见“表2-2 H3C交换机充当SSH服务器时的公共配置命令” |

|||

|

创建SSH用户并指定认证方式 |

创建SSH用户并指定缺省认证方式 |

ssh authentication-type default password |

二者必选其一 缺省情况下,系统没有创建SSH用户并且没有指定认证方式 当ssh authentication-type default和ssh user authentication-type两条命令同时配置,且认证方式不同时,SSH用户的认证方式以ssh user authentication-type命令的配置为准 |

|

ssh user username |

|||

|

创建SSH用户并为该用户指定某一认证方式 |

ssh user username authentication-type password |

||

表2-4 H3C交换机充当SSH服务器采用手工配置RSA公钥认证时的配置命令

|

功能 |

命令 |

说明 |

|

|

公共配置请参见“表2-2 H3C交换机充当SSH服务器时的公共配置命令” |

|||

|

创建SSH用户并指定认证方式 |

创建SSH用户并指定缺省认证方式 |

ssh authentication-type default rsa |

二者必选其一 缺省情况下,系统没有创建SSH用户并且没有指定认证方式 当ssh authentication-type default和ssh user authentication-type两条命令同时配置,且认证方式不同时,SSH用户的认证方式以ssh user authentication-type命令的配置为准 |

|

ssh user username |

|||

|

创建SSH用户并为该用户指定某一认证方式 |

ssh user username authentication-typ rsa |

||

|

进入公共密钥视图 |

rsa peer-public-key keyname |

必选 |

|

|

进入公共密钥编辑视图 |

public-key-code begin |

- |

|

|

配置客户端的RSA公钥 |

直接输入RSA公钥内容 |

在输入密钥数据时,字符之间可以有空格,也可以按回车键继续输入数据,所配置的公钥必须是按公钥格式编码的十六进制字符串 |

|

|

退出公共密钥编辑视图,退回到公共密钥视图 |

public-key-code end |

退出视图时,系统自动保存配置的公钥密钥 |

|

|

退出公共密钥视图,退回到系统视图 |

peer-public-key end |

- |

|

|

为SSH用户分配公共密钥 |

ssh user username assign rsa-key keyname |

必选 多次分配公钥时,则以最后一次分配的公钥为准 |

|

表2-5 H3C交换机充当SSH服务器采用导入配置RSA公钥认证时的配置命令

|

功能 |

命令 |

说明 |

|

|

公共配置请参见“表2-2 H3C交换机充当SSH服务器时的公共配置命令” |

|||

|

创建SSH用户并指定认证方式 |

创建SSH用户并指定缺省认证方式 |

ssh authentication-type default rsa |

二者必选其一 缺省情况下,系统没有创建SSH用户并且没有指定认证方式 当ssh authentication-type default和ssh user authentication-type两条命令同时配置,且认证方式不同时,SSH用户的认证方式以ssh user authentication-type命令的配置为准 |

|

ssh user username |

|||

|

创建SSH用户并为该用户指定某一认证方式 |

ssh user username authentication-type rsa |

||

|

从公钥文件中导入SSH用户的RSA公钥 |

rsa peer-public-key keyname import sshkey filename |

必选 |

|

|

为SSH用户分配公钥 |

ssh user username assign rsa-key keyname |

必选 多次分配公钥时,则以最后一次分配的公钥为准 |

|

当设备作为SSH客户端和服务器端连接时,可以设置SSH客户端对所访问的SSH服务器是否支持首次认证。

l 如果设置支持首次认证,则当SSH客户端首次访问服务器端,而客户端没有配置服务器端的主机公钥时,用户仍可以选择继续访问该服务器端,并在客户端保存该主机公钥;当用户下次访问该服务器端时,就以所保存的主机公钥来认证该服务器。

l 如果设置不支持首次认证,则当客户端没有配置服务器端的主机公钥时,客户端将拒绝访问该服务器。用户必须事先将要访问的服务器端的主机公钥配置在本地,同时指定要访问的服务器端的主机公钥名称,以便客户端对要访问的服务器进行认证。

表2-6 H3C交换机充当SSH客户端时的配置过程

|

交换机角色 |

公共配置 |

是否支持首次认证 |

配置公钥 |

访问SSH服务器端 |

说明 |

|

|

SSH Client |

请参见2.3.2 1. |

支持 |

- |

建立SSH客户端和服务器端的连接 |

请参见2.3.2 2. |

|

|

不支持 |

手工配置(将服务器端公钥文件中的公钥手工写入到客户端) |

在客户端上指定要连接的服务器端的主机公钥 |

请参见2.3.2 3. |

|||

如表2-6,在客户端不支持首次认证的配置过程中,需要SSH客户端和SSH服务器端的相互配合。

采用手工配置公钥过程:

l 在服务器端使用display rsa local-key-pair public命令显示公钥数据。

l 将公钥数据手工配置到客户端,从而使客户端与该服务器端具有相同的公钥,以便后续建立连接时就以保存的服务器的主机公钥来认证该服务器。

表2-7 H3C交换机充当SSH客户端时的公共配置命令

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

为SSH客户端指定源IP地址 |

ssh2 source-ip ip-address |

可选 |

|

为SSH客户端指定源接口 |

ssh2 source-interface interface-type interface-number |

可选 |

表2-8 H3C交换机充当SSH客户端支持首次认证时的配置命令

|

操作 |

命令 |

说明 |

|

公共配置请参见“2.3.2 1. H3C交换机充当SSH客户端时的公共配置命令” |

||

|

进入系统视图 |

system-view |

- |

|

设置SSH客户端支持首次认证 |

ssh client first-time enable |

可选 缺省情况下,客户端支持首次认证 |

|

建立SSH客户端和服务器端的连接 |

ssh2 { host-ip | host-name } [ port-num ] [ prefer_kex { dh_group1 | dh_exchange_group } | prefer_ctos_cipher { des | aes128 } | prefer_stoc_cipher { des | aes128 } | prefer_ctos_hmac { sha1 | sha1_96 | md5 | md5_96 } | prefer_stoc_hmac { sha1 | sha1_96 | md5 | md5_96 } ] * |

必选 该配置用来启动SSH客户端和服务器端建立连接,并指定客户端和服务器端的首选密钥交换算法、首选加密算法和首选HMAC算法 |

表2-9 H3C交换机充当SSH客户端不支持首次认证并采用手工配置公钥时SSH的配置

|

操作 |

命令 |

说明 |

|

公共配置请参见“2.3.2 1. H3C交换机充当SSH客户端时的公共配置命令” |

||

|

进入系统视图 |

system-view |

- |

|

设置SSH客户端不支持首次认证 |

undo ssh client first-time |

必选 缺省情况下,客户端支持首次认证 |

|

进入公共密钥视图 |

rsa peer-public-key keyname |

必选 |

|

进入公共密钥编辑视图 |

public-key-code begin |

- |

|

配置服务器端的RSA公钥 |

直接输入RSA公钥内容 |

在输入密钥数据时,字符之间可以有空格,也可以按回车键继续输入数据,所配置的公钥必须是按公钥格式编码的十六进制字符串 |

|

退出公共密钥编辑视图,退回到公共密钥视图 |

public-key-code end |

退出视图时,系统自动保存配置的公钥密钥 |

|

退出公共密钥视图,退回到系统视图 |

peer-public-key end |

- |

|

在客户端上指定要连接的服务器端的主机公钥名称 |

ssh client { server-ip | server-name } assign rsa-key keyname |

可选 当客户端不支持首次认证时,必选 进行该项配置前,需要将服务器端公钥配置到客户端 |

|

建立SSH客户端和服务器端的连接 |

ssh2 { host-ip | host-name } [ port-num ] [ prefer_kex { dh_group1 | dh_exchange_group } | prefer_ctos_cipher { des | aes128 } | prefer_stoc_cipher { des | aes128 } | prefer_ctos_hmac { sha1 | sha1_96 | md5 | md5_96 } | prefer_stoc_hmac { sha1 | sha1_96 | md5 | md5_96 } ] * |

必选 该配置用来启动SSH客户端和服务器端建立连接,并指定客户端和服务器端的首选密钥交换算法、首选加密算法和首选HMAC算法 |

& 说明:

此典型配置举例中使用的S3600系列以太网交换机的版本为Release 1510。

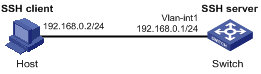

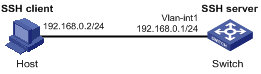

当用户通过一个不能保证安全的网络远程登录到交换机时,为更大限度地保证数据信息交换的安全性,使用SSH来实现此目的,并采用password认证。如图3-1所示,PC终端(SSH Client)上运行支持SSH2.0的客户端软件,与交换机(SSH Server)建立本地连接。

图3-1 SSH Server采用password认证时的配置组网图

l SSH服务器端配置

# 在交换机上创建VLAN接口,并为其分配IP地址,作为客户端连接的SSH服务器地址。

<H3C> system-view

[H3C] interface vlan-interface 1

[H3C-Vlan-interface1] ip address 192.168.0.1 255.255.255.0

[H3C-Vlan-interface1] quit

# 生成RSA密钥对。

[H3C] rsa local-key-pair create

# 设置用户接口上的认证模式为AAA认证。

[H3C] user-interface vty 0 4

[H3C-ui-vty0-4] authentication-mode scheme

# 设置用户接口上支持SSH协议。

[H3C-ui-vty0-4] protocol inbound ssh

[H3C-ui-vty0-4] quit

# 创建用户client001,设置其认证密码为abc,登录协议为SSH,能访问的命令级别为3。

[H3C] local-user client001

[H3C-luser-client001] password simple abc

[H3C-luser-client001] service-type ssh level 3

[H3C-luser-client001] quit

# 指定用户client001的认证方式为password认证

[H3C] ssh user client001 authentication-type password

l SSH客户端配置

# 客户端主机配置IP地址

客户端主机的IP地址必须同交换机上的VLAN接口的IP地址位于同一个网段,这里设置为“192.168.0.2”。

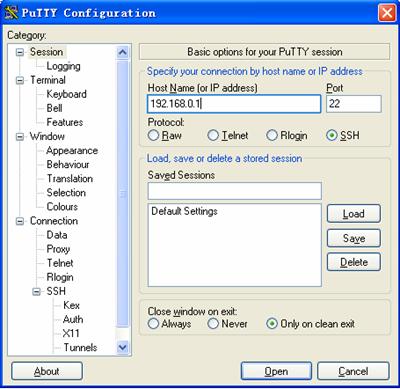

SSH客户端软件的配置(以Putty0.58为例)

(1) 打开PuTTY.exe程序,出现如下客户端配置界面。

图3-2 SSH客户端配置界面

在“Host Name(or IP address)”文本框中输入SSH服务器的IP地址。

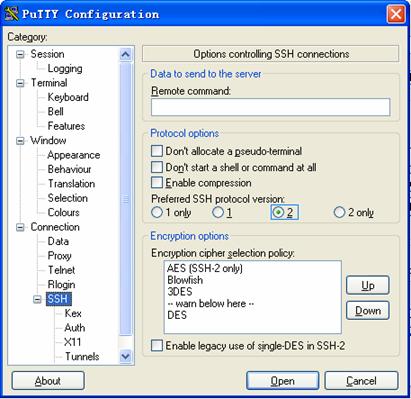

(2) 单击SSH客户端配置界面左边目录树(“Category”)中的连接协议(“Connection”)中的“SSH”,出现如图3-3的界面。

图3-3 SSH客户端配置界面(2)

在“Protocol options”区域中,选择“Preferred SSH protocol version”参数的值为2。

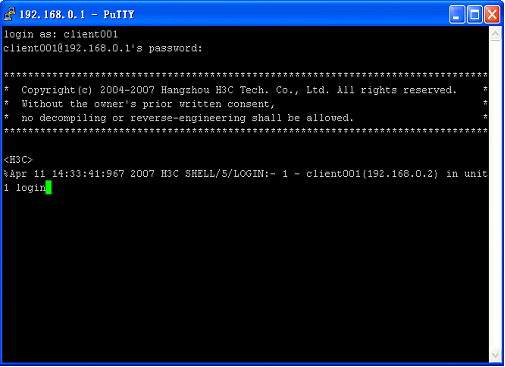

(3) 在图3-4中,单击<Open>按钮,出现如所示的SSH客户端界面,如果连接正常则会提示用户输入用户名client001,密码abc。

图3-4 SSH客户端界面

当用户通过一个不能保证安全的网络远程登录到交换机时,为更大限度地保证数据信息交换的安全性,使用SSH来实现此目的, 并采用RSA认证。如图3-5所示,PC终端(SSH Client)上运行支持SSH2.0的客户端软件,与交换机(SSH Server)建立本地连接。

图3-5 SSH Server采用RSA认证时的配置组网图

l SSH服务器端配置

# 在交换机上创建VLAN接口,并为其分配IP地址,作为客户端连接的SSH服务器地址。

<H3C> system-view

[H3C] interface vlan-interface 1

[H3C-Vlan-interface1] ip address 192.168.0.1 255.255.255.0

[H3C-Vlan-interface1] quit

# 生成RSA密钥对。

[H3C] rsa local-key-pair create

# 设置用户接口上的认证模式为AAA认证。

[H3C] user-interface vty 0 4

[H3C-ui-vty0-4] authentication-mode scheme

# 设置用户接口上支持SSH协议。

[H3C-ui-vty0-4] protocol inbound ssh

# 设置用户能访问的命令级别为3。

[H3C-ui-vty0-4] user privilege level 3

[H3C-ui-vty0-4] quit

# 创建用户client001,并指定认证方式为RSA认证。

[H3C] ssh user client001 authentication-type rsa

& 说明:

这里需要先在SSH客户端使用SSH客户端软件生成RSA密钥对,并将生成的RSA公钥保存到指定文件中,再将此公钥文件通过FTP/TFTP方式上传到服务器端,文件名为public。有关配置请参见客户端的配置。

# 在服务器端从文件public中导入客户端的公钥,公钥名为Switch001。

[H3C] rsa peer-public-key Switch001 import sshkey public

# 为用户client001指定公钥Switch001。

[H3C] ssh user client001 assign rsa-key Switch001

l SSH客户端的配置

# 生成密钥对(以PuTTYGen为例)

(1) 运行PuTTYGen.exe,选择要生成的密钥对。此处参数栏选择“SSH2(RSA)”,点击<Generate>,产生客户端密钥对。

& 注意:

在产生密钥对的过程中需不停的移动鼠标,鼠标移动仅限于下图蓝色框中除绿色标记进程条外的地方,否则进程条的显示会不动,密钥对将停止产生,见图3-7。

密钥对产生后,点击<save public key>,输入存储公钥的文件名public,点击保存。

同理,点击<save private key>存储私钥,弹出警告框,提醒是否保存没做任何保护措施的私钥,点击<Yes>,输入私钥文件名即可,此处为private.ppk,点击保存。

& 说明:

客户端生成密钥对后,需要将保存的公钥文件通过FTP/TFTP方式上传到服务器端。这里需要在完成服务器端的配置后才可以继续客户端的配置。

# 建立与SSH服务器端的连接

SSH客户端软件的配置(以Putty0.58为例)

(1) 打开PuTTY.exe程序,出现如图3-10所示的客户端配置界面。

图3-10 SSH客户端配置界面(1)

在“Host Name(or IP address)”文本框中输入SSH服务器的IP地址。

(2) 单击SSH客户端配置界面左边目录树(“Category”)中的连接协议(“Connection”)中的“SSH”,出现如图3-11的界面。

图3-11 SSH客户端配置界面(2)

在“Protocol options”区域中,选择“Preferred SSH protocol version”参数的值为2。

(3) 单击“SSH”下面的“Auth”(认证),出现如图3-12的界面。

图3-12 SSH客户端配置界面(2)

单击<Browse…>按钮,弹出文件选择窗口。选择与配置到服务器端的公钥对应的私钥文件,并确定即可。

(4) 如图3-12,单击<Open>按钮,出现如图3-13所示的SSH客户端界面,如果连接正常则会提示用户输入用户名client001。

图3-13 SSH客户端界面

当用户通过交换机远程登录到另一台交换机时,如果通过的网络不能保证安全,为更大限度地保证数据信息交换的安全性,使用SSH来实现此目的,并采用password认证。如图3-14所示:

l 交换机SwitchA作为SSH客户端,用来进行SSH登录的用户名为client001。

l 交换机SwitchB作为SSH服务器,IP地址为10.165.87.136。

图3-14 SSH客户端采用password认证时的配置组网图

l 配置SwitchB

# 在交换机上创建VLAN接口,并为其分配IP地址,作为客户端连接的SSH服务器地址。

<H3C> system-view

[H3C] interface vlan-interface 1

[H3C-Vlan-interface1] ip address 10.165.87.136 255.255.255.0

[H3C-Vlan-interface1] quit

# 生成RSA密钥对。

[H3C] rsa local-key-pair create

# 设置用户接口上的认证模式为AAA认证。

[H3C] user-interface vty 0 4

[H3C-ui-vty0-4] authentication-mode scheme

# 设置用户接口上支持SSH协议。

[H3C-ui-vty0-4] protocol inbound ssh

[H3C-ui-vty0-4] quit

# 创建用户client001,设置其认证密码为abc,登录协议为SSH,能访问的命令级别为3。

[H3C] local-user client001

[H3C-luser-client001] password simple abc

[H3C-luser-client001] service-type ssh level 3

[H3C-luser-client001] quit

# 指定用户client001的认证方式为password。

[H3C] ssh user client001 authentication-type password

l 配置SwitchA

# 在交换机上创建VLAN接口,并为其分配IP地址,作为连接SSH服务器端的SSH客户端地址。

<H3C> system-view

[H3C] interface vlan-interface 1

[H3C-Vlan-interface1] ip address 10.165.87.137 255.255.255.0

[H3C-Vlan-interface1] quit

# 建立到服务器10.165.87.136的SSH连接。

[H3C] ssh2 10.165.87.136

Username: client001

Trying 10.165.87.136 ...

Press CTRL+K to abort

Connected to 10.165.87.136 ...

The Server is not authenticated. Do you continue to access it?(Y/N):y

Do you want to save the server's public key?(Y/N):n

Enter password:

**************************************************************************

* Copyright(c) 2004-2007 Hangzhou H3C Tech. Co., Ltd. All rights reserved.*

* Without the owner's prior written consent, *

* no decompiling or reverse-engineering shall be allowed. *

**************************************************************************

<H3C>

当用户通过交换机远程登录到另一台交换机时,如果通过的网络不能保证安全,为更大限度地保证数据信息交换的安全性,使用SSH来实现此目的,并采用RSA认证。如图3-15所示:

l 交换机SwitchA作为SSH客户端,用来进行SSH登录的用户名为client001。

l 交换机SwitchB作为SSH服务器,IP地址为10.165.87.136。

图3-15 SSH客户端采用RSA认证时的配置组网图

l 配置SwitchB

# 在交换机上创建VLAN接口,并为其分配IP地址,作为客户端连接的SSH服务器地址。

<H3C> system-view

[H3C] interface vlan-interface 1

[H3C-Vlan-interface1] ip address 10.165.87.136 255.255.255.0

[H3C-Vlan-interface1] quit

# 生成RSA密钥对。

[H3C] rsa local-key-pair create

# 设置用户接口上的认证模式为AAA认证。

[H3C] user-interface vty 0 4

[H3C-ui-vty0-4] authentication-mode scheme

# 设置用户接口上支持SSH协议。

[H3C-ui-vty0-4] protocol inbound ssh

# 设置用户能访问的命令级别为3。

[H3C-ui-vty0-4] user privilege level 3

[H3C-ui-vty0-4] quit

# 创建用户client001,并指定认证方式为RSA认证。

[H3C] ssh user client001 authentication-type rsa

& 说明:

这里需要先在SSH客户端生成RSA密钥对,并将RSA公钥数据手工配置到服务器端。有关配置请参见客户端的配置。

# 在服务器端配置客户端的公钥,指定公钥名称为Switch001。

[H3C] rsa peer-public-key Switch001

RSA public key view: return to System View with "peer-public-key end".

[H3C-rsa-public-key] public-key-code begin

RSA key code view: return to last view with "public-key-code end".

[H3C-rsa-key-code] 3047

[H3C-rsa-key-code] 0240

[H3C-rsa-key-code] C8969B5A 132440F4 0BDB4E5E 40308747 804F608B

[H3C-rsa-key-code] 349EBD6A B0C75CDF 8B84DBE7 D5E2C4F8 AED72834

[H3C-rsa-key-code] 74D3404A 0B14363D D709CC63 68C8CE00 57C0EE6B

[H3C-rsa-key-code] 074C0CA9

[H3C-rsa-key-code] 0203

[H3C-rsa-key-code] 010001

[H3C-rsa-key-code] public-key-code end

[H3C-rsa-public-key] peer-public-key end

[H3C]

# 为用户client001指定公钥Switch001。

[H3C] ssh user client001 assign rsa-key Switch001

l 配置SwitchA

# 在交换机上创建VLAN接口,并为其分配IP地址,作为连接SSH服务器端的SSH客户端地址。

<H3C> system-view

[H3C] interface vlan-interface 1

[H3C-Vlan-interface1] ip address 10.165.87.137 255.255.255.0

[H3C-Vlan-interface1] quit

# 生成RSA密钥对。

[H3C] rsa local-key-pair create

# 显示RSA主机公钥数据(这里只显示RSA主机公钥数据部分)

<H3C> display rsa local-key-pair public

=====================================================

Time of Key pair created: 05:15:04 2006/12/08

Key name: H3C_Host

Key type: RSA encryption Key

=====================================================

Key code:

3047

0240

C8969B5A 132440F4 0BDB4E5E 40308747 804F608B

349EBD6A B0C75CDF 8B84DBE7 D5E2C4F8 AED72834

74D3404A 0B14363D D709CC63 68C8CE00 57C0EE6B

074C0CA9

0203

010001

<略>

& 说明:

客户端生成密钥对后,需要将RSA主机公钥数据手工配置到服务器端,并完成服务器端配置后才继续客户端的配置。

# 建立到服务器10.165.87.136的SSH连接。

[H3C] ssh2 10.165.87.136

Username: client001

Trying 10.165.87.136 ...

Press CTRL+K to abort

Connected to 10.165.87.136 ...

The Server is not authenticated. Do you continue to access it?(Y/N):y

Do you want to save the server's public key?(Y/N):n

**************************************************************************

* Copyright(c) 2004-2007 Hangzhou H3C Tech. Co., Ltd. All rights reserved.*

* Without the owner's prior written consent, *

* no decompiling or reverse-engineering shall be allowed. *

**************************************************************************

<H3C>

当用户通过交换机远程登录到另一台交换机时,如果通过的网络不能保证安全,为更大限度地保证数据信息交换的安全性,使用SSH来实现此目的。如图3-16所示:

l 交换机SwitchA作为SSH客户端,用来进行SSH登录的用户名为client001。

l 交换机SwitchB作为SSH服务器,IP地址为10.165.87.136。

l 采用RSA认证方式,以提高安全性。

图3-16 SSH客户端配置组网图

l 配置SwitchB

# 在交换机上创建VLAN接口,并为其分配IP地址,作为客户端连接的SSH服务器地址。

<H3C> system-view

[H3C] interface vlan-interface 1

[H3C-Vlan-interface1] ip address 10.165.87.136 255.255.255.0

[H3C-Vlan-interface1] quit

# 生成RSA密钥对。

[H3C] rsa local-key-pair create

# 设置用户接口上的认证模式为AAA认证。

[H3C] user-interface vty 0 4

[H3C-ui-vty0-4] authentication-mode scheme

# 设置用户接口上支持SSH协议。

[H3C-ui-vty0-4] protocol inbound ssh

# 设置用户能访问的命令级别为3。

[H3C-ui-vty0-4] user privilege level 3

[H3C-ui-vty0-4] quit

# 创建用户client001,并指定认证方式为RSA认证。

[H3C] ssh user client001 authentication-type rsa

& 说明:

这里需要先在SSH客户端生成RSA密钥对,并将RSA公钥数据手工配置到服务器端。有关配置请参见客户端的配置。

# 在服务器端配置客户端的公钥,指定公钥名称为Switch001。

[H3C] rsa peer-public-key Switch001

RSA public key view: return to System View with "peer-public-key end".

[H3C-rsa-public-key] public-key-code begin

RSA key code view: return to last view with "public-key-code end".

[H3C-rsa-key-code] 3047

[H3C-rsa-key-code] 0240

[H3C-rsa-key-code] C8969B5A 132440F4 0BDB4E5E 40308747 804F608B

[H3C-rsa-key-code] 349EBD6A B0C75CDF 8B84DBE7 D5E2C4F8 AED72834

[H3C-rsa-key-code] 74D3404A 0B14363D D709CC63 68C8CE00 57C0EE6B

[H3C-rsa-key-code] 074C0CA9

[H3C-rsa-key-code] 0203

[H3C-rsa-key-code] 010001

[H3C-rsa-key-code] public-key-code end

[H3C-rsa-public-key] peer-public-key end

[H3C]

# 为用户client001指定公钥Switch001。

[H3C] ssh user client001 assign rsa-key Switch001

& 说明:

采用不支持首次认证时,需要将服务器端的RSA主机公钥数据通过手工配置方式配置到客户端。

# 显示服务器端的RSA主机公钥数据(这里只显示RSA主机公钥数据部分)。

[H3C] display rsa local-key-pair public

=====================================================

Time of Key pair created: 09:04:41 2000/04/04

Key name: H3C_Host

Key type: RSA encryption Key

=====================================================

Key code:

308188

028180

C9330FFD 2E2A606F 3BFD5554 8DACDFB8 4D754E86

FC2D15E8 1996422A 0F6A2A6A A94A207E 1E25F3F9

E0EA01A2 4E0F2FF7 B1D31505 39F02333 E443EE74

5C3615C3 E5B3DC91 D41900F0 2AE8B301 E55B1420

024ECF2C 28A6A454 C27449E0 46EB1EAF 8A918D33

BAF53AF3 63B1FB17 F01E4933 00BE2EEA A272CD78

C289B7DD 2BE0F7AD

0203

010001

<略>

l 配置SwitchA

# 在交换机上创建VLAN接口,并为其分配IP地址,作为连接SSH服务器端的SSH客户端地址。

<H3C> system-view

[H3C] interface vlan-interface 1

[H3C-Vlan-interface1] ip address 10.165.87.137 255.255.255.0

[H3C-Vlan-interface1] quit

# 生成RSA密钥对。

[H3C] rsa local-key-pair create

# 显示客户端的RSA主机公钥数据(这里只显示RSA主机公钥数据部分)

<H3C> display rsa local-key-pair public

=====================================================

Time of Key pair created: 05:15:04 2006/12/08

Key name: H3C_Host

Key type: RSA encryption Key

=====================================================

Key code:

3047

0240

C8969B5A 132440F4 0BDB4E5E 40308747 804F608B

349EBD6A B0C75CDF 8B84DBE7 D5E2C4F8 AED72834

74D3404A 0B14363D D709CC63 68C8CE00 57C0EE6B

074C0CA9

0203

010001

<略>

& 说明:

客户端生成密钥对后,需要将RSA主机公钥数据手工配置到服务器端,并完成服务器端配置后才继续客户端的配置。

# 设置不支持首次认证

[H3C] undo ssh client first-time

& 说明:

采用不支持首次认证时,需要将SSH服务器端的RSA主机公钥数据手工配置到客户端。

# 在客户端配置服务器端的公钥,指定公钥名称为Switch002。

[H3C] rsa peer-public-key Switch002

RSA public key view: return to System View with "peer-public-key end".

[H3C-rsa-public-key] public-key-code begin

RSA key code view: return to last view with "public-key-code end".

[H3C-rsa-key-code] 308188

[H3C-rsa-key-code] 028180

[H3C-rsa-key-code] C9330FFD 2E2A606F 3BFD5554 8DACDFB8 4D754E86

[H3C-rsa-key-code] FC2D15E8 1996422A 0F6A2A6A A94A207E 1E25F3F9

[H3C-rsa-key-code] E0EA01A2 4E0F2FF7 B1D31505 39F02333 E443EE74

[H3C-rsa-key-code] 5C3615C3 E5B3DC91 D41900F0 2AE8B301 E55B1420

[H3C-rsa-key-code] 024ECF2C 28A6A454 C27449E0 46EB1EAF 8A918D33

[H3C-rsa-key-code] BAF53AF3 63B1FB17 F01E4933 00BE2EEA A272CD78

[H3C-rsa-key-code] C289B7DD 2BE0F7AD

[H3C-rsa-key-code] 0203

[H3C-rsa-key-code] 010001

[H3C-rsa-key-code] public-key-code end

[H3C-rsa-public-key] peer-public-key end

[H3C]

# 在客户端上指定要连接的服务器端的主机公钥名称。

[H3C] ssh client 10.165.87.136 assign rsa-key Switch002

# 建立到服务器10.165.87.136的SSH连接。

[H3C] ssh2 10.165.87.136

Username: client001

Trying 10.165.87.136 ...

Press CTRL+K to abort

Connected to 10.165.87.136 ...

**************************************************************************

* Copyright(c) 2004-2007 Hangzhou H3C Tech. Co., Ltd. All rights reserved.*

* Without the owner's prior written consent, *

* no decompiling or reverse-engineering shall be allowed. *

**************************************************************************

<H3C>

不同款型规格的资料略有差异, 详细信息请向具体销售和400咨询。H3C保留在没有任何通知或提示的情况下对资料内容进行修改的权利!