Copyright © 2014 杭州华三通信技术有限公司 版权所有,保留一切权利。 非经本公司书面许可,任何单位和个人不得擅自摘抄、复制本文档内容的部分或全部, 并不得以任何形式传播。本文档中的信息可能变动,恕不另行通知。 |

|

在IRF运行模式中,什么情况下从设备一直处于loading状态,不能变成standby状态?.. 8

过滤显示信息时,如果要过滤的内容中含有空格,怎么办?.. 9

H3C SecPath M9000系列多业务安全网关

用户FAQ

本文档介绍H3C SecPath M9000系列多业务安全网关的用户常见问题及解答。

H3C SecPath M9000系列多业务安全网关包括M9006、M9010和M9014三款产品。

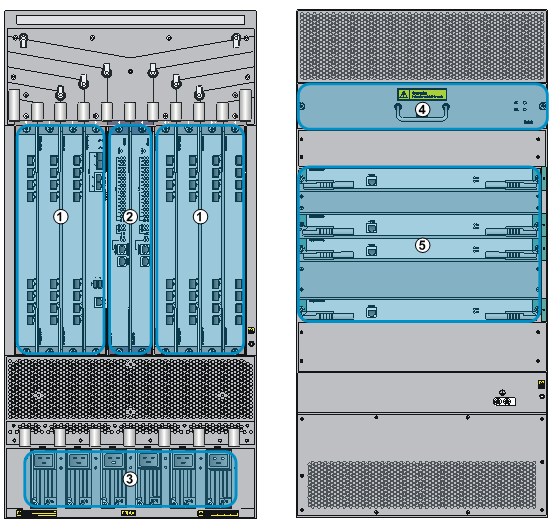

M9000系列设备主要由主控板区、接口板和业务板区、网板区、电源区、风扇区等几个部分组成,下面以M9010为例,对各部分进行介绍。

表1 机箱各区域说明

说明 区域 | 区域说明 | 选配情况 |

①接口板和业务板区 | 安装接口板或者业务板的槽位 | 接口板选配,业务板必配(机箱发货时不带接口板和业务板) 支持多种类型的接口板和业务板,请根据实际业务需求进行选择 |

②主控板区 | 安装主控板的槽位 | 主控板必配(机箱发货时不带主控板) 目前支持的主控板型号为NSQ1SUPB0 |

③电源区 | 安装电源模块的槽位 | 电源模块必配(机箱发货时不带电源模块) 支持的电源模块型号为LSUM1AC2500和LSUM1DC2400 · M9006具有4个电源模块插槽 · M9010、M9014具有6个电源模块插槽 |

④风扇区 | 安装散热风扇框的槽位,位于机箱背面 | 风扇框必配(机箱发货时已安装好相应风扇框) 根据不同机箱的特点,风扇框的位置有所不同: · M9006、M9014:风扇框位于机箱背面的左侧 · M9010:风扇框位于机箱背面的上方 |

⑤网板区 | 安装交换网板的槽位 | 网板必配(机箱发货时不带网板) 每机箱至少要配1块网板,最多可配置4块网板,并且要求编号最小的两个网板槽位中至少要有一个槽位安装了网板: · M9006的6或者7槽位至少要有一块网板在位 · M9010的10或者11槽位至少要有一块网板在位 · M9014的14或者15槽位至少要有一块网板在位 |

M9000系列多业务安全网关目前支持一种业务板,业务版信息如下:

业务板型号 | 业务板描述 | 对外接口 | 接口连接器类型 | |

NSQ1FWCEA0 | 防火墙业务板 | 1个Console接口 | RJ-45 | |

2个千兆Combo口 | 10/100/1000BASE-T电接口 | RJ-45 | ||

1000BASE-X SFP光接口 | LC | |||

M9000系列多业务安全网关支持多种型号接口板,每款接口板上提供的接口数量及类型有所不同,具体如表3所示。

接口板型号 | 接口板描述 | 接口连接器类型 | 接口数量 | 接口传输速率 | 支持的可插拔接口模块 |

NSQ1TGS8EA0 | 8端口万兆以太网光口接口板 | LC | 8 | 10Gbit/s | · 万兆SFP+模块 · 万兆SFP+电缆 · 千兆SFP模块 |

NSQ1GT48EA0 | 48端口千兆以太网电口接口板 | RJ-45 | 48 | 10/100/1000Mbit/s | - |

NSQ1GP24TXEA0 | 16端口千兆以太网光口+8 Combo端口+2端口万兆以太网光口接口板 | LC | 24 | 1000/100Mbit/s | · 千兆SFP模块 · 百兆SFP模块 |

2 | 10Gbit/s | · 万兆XFP模块 | |||

RJ-45 | 8 | 10/100/1000Mbit/s | - | ||

NSQ1TGX4EA0 | 4端口万兆以太网光口接口板 | LC | 4 | 10Gbit/s | · 万兆XFP模块 |

NSQ1GP48EB0 | 48端口千兆以太网光口接口板 | LC | 48 | 1000/100Mbit/s | · 千兆SFP模块 · 百兆SFP模块 |

NSQ1TGS32SF0 | 32端口万兆以太网光口接口板 | LC | 32 | 10/1Gbit/s | · 万兆SFP+模块 · 万兆SFP+电缆 · 千兆SFP模块 |

NSQ1CGC2SE0 | 2口100G接口板 | 2 | 100Gbit/s | · 100G接口模块 | |

NSQ1QGS4SF0 | 4端口40G以太网光口接口板 | MPO | 4 | 40Gbit/s | · QSFP+模块 · QSFP+电缆 · QSFP+ to SFP+电缆 |

网板是M9000系列多业务安全网关的交换网核心。不同型号的M9000适配的网板型号以及可以配备的数量请参见表4。

机型 | 适配网板型号 | 单台主机配备网板数量 |

M9006 | NSQ1FAB04B0 | 1~4块 |

M9010 | NSQ1FAB08D0 | |

M9014 | NSQ1FAB12D0 |

可以使用命令display version查看系统当前运行的主机程序版本、各板卡重启原因和运行时间:

<M90006> display version

H3C Comware Software, Version 7.1.049, Demo 9105

Copyright (c) 2004-2013 Hangzhou H3C Tech. Co., Ltd. All rights reserved.

H3C SecPath M9006 uptime is 0 weeks, 0 days, 6 hours, 6 minutes

Last reboot reason : Cold reboot

Boot image: flash:/M9000-CMW710-BOOT-D0505.bin

Boot image version: 7.1.049P05, Demo 9105

Compiled Nov 29 2013 12:01:58

System image: flash:/M9000-CMW710-SYSTEM-D0505.bin

System image version: 7.1.049, Demo 9105

Compiled Nov 29 2013 12:01:58

Feature image(s) list:

flash:/M9000-CMW710-DEVKIT-D0505.bin, version: 7.1.049

Compiled Nov 29 2013 12:02:51

MPU(M) Chassis 1 Slot 0:

Uptime is 0 weeks,0 days,6 hours,10 minutes

H3C SecPath M9006 MPU(M) with 1 XLP316 Processor

BOARD TYPE: NSQ1SUPB0

DRAM: 8192M bytes

FLASH: 500M bytes

NVRAM: 512K bytes

PCB 1 Version: VER.A

Bootrom Version: 119

CPLD 1 Version: 003

CPLD 2 Version: 003

CPLD 3 Version: 003

Release Version: H3C SecPath M9006-9105

Patch Version : None

Reboot Cause : ColdReboot

MPU(S) Chassis 1 Slot 1:

Uptime is 0 weeks,0 days,6 hours,10 minutes

H3C SecPath M9006 MPU(S) with 1 XLP316 Processor

BOARD TYPE: NSQ1SUPB0

DRAM: 8192M bytes

FLASH: 500M bytes

NVRAM: 512K bytes

PCB 1 Version: VER.A

Bootrom Version: 119

CPLD 1 Version: 001

CPLD 2 Version: 001

CPLD 3 Version: 001

Release Version: H3C SecPath M9006-9105

Patch Version : None

Reboot Cause : ColdReboot

LPU Chassis 1 Slot 2:

Uptime is 0 weeks,0 days,6 hours,8 minutes

H3C SecPath M9006 LPU with 1 XLS408 Processor

BOARD TYPE: NSQ1TGS32SF0

DRAM: 1024M bytes

FLASH: 0M bytes

NVRAM: 0K bytes

PCB 1 Version: VER.A

Bootrom Version: 511

CPLD 1 Version: 004

CPLD 2 Version: 004

Release Version: H3C SecPath M9006-9105

Patch Version : None

Reboot Cause : ColdReboot

LPU Chassis 1 Slot 3:

Uptime is 0 weeks,0 days,1 hour,42 minutes

H3C SecPath M9006 LPU with 1 XLS408 Processor

BOARD TYPE: NSQ1FWCEA0

DRAM: 1024M bytes

FLASH: 0M bytes

NVRAM: 0K bytes

PCB 1 Version: VER.B

PCB 2 Version: VER.A

Bootrom Version: 511

CPLD 1 Version: 002

Release Version: H3C SecPath M9006-9105

Patch Version : None

Reboot Cause : WarmReboot

SLOT 3

CPU type: Multi-core CPU

16382M bytes DDR3 SDRAM Memory

247M bytes CF0 Card

Board PCB Version:Ver.A

CF SubCard PCB Version:Ver.B

CPLD_A Version: 2.0

CPLD_B Version: 4.0

CPLD_C Version: 1.0

Basic BootWare Version: 2.01

Extend BootWare Version: 2.01

[SubSlot 0]2GE+4XGE (Hardware)Ver.A, (Driver)1.0, (Cpld)4.0

系统在升级主控板的同时不会自动升级防火墙插卡上的安全引擎,防火墙插卡上的安全引擎使用独立的启动软件包,这个软件包会和主控板的启动软件包一起发布,需要单独升级。

升级的方法有三种:

第一种:分别在主控板和防火墙板卡的控制台,通过BootWare进行升级。

第二种:下载新软件到主控板存储介质的根目录下,分别指定主控板和防火墙板卡的下次启动软件包并重启设备完成升级;

(1) 升级主控板

· 下载主控板启动软件包m9000.ipe到flash

· 假设主控板所在槽位为Slot 4,设置该槽位的主用启动软件包为m9000.ipe

<M9010> boot-loader file flash:/m9000.ipe slot 4 main

Verifying the IPE file and the images.......Done.

H3C SecPath M9010 images in IPE:

M9000-CMW710-BOOT-D0509.bin

M9000-CMW710-SYSTEM-D0509.bin

This command will set the main startup software images. Continue? [Y/N]:y

Add images to slot 4.

File flash:/M9000-CMW710-BOOT-D0509.bin already exists on slot 4.

File flash:/M9000-CMW710-SYSTEM-D0509.bin already exists on slot 4.

Overwrite the existing files? [Y/N]:y

· 重启系统,完成主控板启动软件包的升级。

(2) 升级业务板

· 下载业务板启动软件包m9000_fw.ipe到CF卡

· 假设业务板所在槽位为Slot 2,设置该槽位的主用启动软件包为m9000_fw.ipe

<M9010> boot-loader file flash:/m9000_fw.ipe slot 2 cpu 1 main

Verifying the IPE file and the images....Done.

Blade3fw-m9000 images in IPE:

BLADE3FWM9000-CMW710-BOOT-D0509.bin

BLADE3FWM9000-CMW710-SYSTEM-D0509.bin

This command will set the main startup software images. Continue? [Y/N]:y

Add images to slot 2 cpu 1.

File cfa0:/BLADE3FWM9000-CMW710-BOOT-D0509.bin already exists on slot 2 cpu 1.

File cfa0:/BLADE3FWM9000-CMW710-SYSTEM-D0509.bin already exists on slot 2 cpu 1.

Overwrite the existing files? [Y/N]:y

· 重启系统,完成业务板启动软件包的升级。

目前的版本暂时不支持,以后的版本可以支持。

可以,但是不建议这样配置。

在系统启动阶段,业务板串口显示的是业务板的启动信息。

系统启动完毕并进入命令行界面后,控制的是整台设备。

当主设备和从设备的软件版本不一致时,就容易出现这种情况。

另外,如果主设备安装了devkit包,而从设备没有安装,虽然主设备和从设备通过display version命令查看到的软件版本是相同的,但是通过display install active命令 ,就可以看出主设备和从设备是否安装了devkit包。

必须用“”把所带空格的命令括起来。如:display current-configuration | include "traffic behavior",如果不加“”,则命令行会认为第一个空格后的输入为非法输入。

处理流程为:业务报文首先到接口板,然后到达网板,然后从网板到达业务板,业务板进行安全处理后,再送到网板,最后从接口板发送出去。

(1) 配置IRF member号和优先级

(2) 将设备运行模式切换到IRF模式

(3) 重启从设备

(4) 将堆叠口shutdown

(5) 将堆叠口加入到堆叠组

(1) M9000系列设备支持的Context数目,和哪些要素有关?

M9000系列设备支持的Context数目,和系统中的业务板数目有关。一块业务板最大能支持创建256个Context。

(2) Context启动不起来,可能是什么原因导致的?

· Context没有绑定引擎组,即使绑定了空引擎组也无法启动。

· Context绑定的引擎组,没有有效的引擎板。

(1) IRF的堆叠口有哪些限制?

堆叠口只能为10GE以上带宽接口,且最多加入8个10GE接口。

(2) IRF堆叠不成功,可能是什么原因导致的?

需要确认一下参与堆叠的两台设备的软件版本是否一致,如果软件版本不一致,无法堆叠成功。

(3) IRF堆叠的设备是否需要款型一致?

M9000系列设备支持异构堆叠,即不需要款型一致,M9006、M9010和M9014之间可以互相堆叠。

(1) 冗余口可以包含哪些成员口、支持多少个?

成员口可以包含物理口、聚合口和子接口。

一个冗余口只能包含2个成员口,一个处于Active状态,一个处于Inactive状态。

(2) 同一个接口能否加入到多个冗余口?

不能。同一个接口只能加入到一个冗余口中。

(3) 冗余口的业务处理流理是怎样的?

冗余口业务处理流程:

· 冗余口和其他三层口一样,可以配置IP地址和业务,加入安全域和配置域间策略。

· 主要用于主备模式的IRF,也可以通过创建多个冗余口实现双主模式的IRF。

· 缺省情况下,可以直接在冗余口上配置各种业务(例如:安全策略、IP地址等),在特定的组网环境中(例如:OSPF),为了加快切换速度,业务可以配置在冗余口的成员口上。

冗余口的成员口业务处理流程:

· 冗余口主要用于切换,不做业务配置,成员口做业务配置。

· 成员口做业务配置时,和其他接口一样,需要加入到相应的安全域。此外,在业务组网中,可以采用OSPF实现冗余切换功能。

![]()

Inactive down功能不能设置。

(4) 冗余组的概念是什么?

冗余组用于管理多个冗余口之间的协调同步,当互为主备的两台设备执行主备切换时,需要多个冗余口同时进行链路切换。冗余组上支持配置Track监控联动来实现切换,配置的监控接口可以分配不同的权值,最大为100。

冗余组有两个权重,一个是从主切换到备的切换权重,另一个是从备切换到主的倒回权重,缺省两个权重都为100,最大值也是100,没有最小值 。当监控接口导致权重值减少到小于等于0的时候通知冗余组内所有冗余口进行切换。

(5) 冗余组切换和revert time的关系是什么?

· 只配置track master, revert为0。

结果:当主切到备后,永远切回不到主。

· 只配置track master, revert不为0。

结果:主切到备后,当revert倒计时为0,探测master是否为正常,如主正常则切换为主。

· 配置track master、track backup,revert time为0。

结果:主切换到备后,只有备出现异常才切换到主。

· 配置track master、track backup,revert time不为0。

结果:主切到备后,当revert倒计时为0,探测master是否为正常,如主正常则切换为主。

(1) 多形态防火墙配置动态NAT时有什么限制?

多形态防火墙配置动态NAT时,不支持Easy IP方式,需要配置NAT地址池,且要求地址池地址个数大于引擎个数,否则资源无法划分。

(2) 配置静态NAT444时需要注意什么?

如果NAT转换之后的地址和出接口地址在同一网段,也需要在设备下一跳加一条反向路由,目的地址为NAT转换之后的地址,下一跳为出接口地址。

(3) 当NAT server 配置global地址为Loopback接口地址的时候要注意什么?

当NAT server 配置global地址为Loopback接口地址时,需要在设备的上一跳加一条正向路由,这条路由的目的地址为Loopback口地址,下一跳为设备入接口地址。

(4) 测试nat ftp alg时,在什么情况下主动方式会命中alg?

出口接服务器,服务器在外网,在出口做nat outbound时,会命中alg,因为主动方式数据通道第一条报文从服务器端发起。

(5) 测试nat ftp alg时,在什么情况下被动方式会命中alg?

服务器在内网,在入口做NAT server时,会命中alg,因为被动方式数据通道第一条报文从客户端发起。

(6) 如何查看动态NAT444是否根据源IP地址上送到一块安全引擎上?

如下显示信息所示,查看统计信息,总共1999个用户,目前总统计刚好为1999。

<M9006> display nat port-block dynamic | in "Total mappings found:"

Total mappings found: 0

Total mappings found: 0

Total mappings found: 0

Total mappings found: 0

Total mappings found: 0

Total mappings found: 0

Total mappings found: 0

Total mappings found: 0

Total mappings found: 0

Total mappings found: 0

Total mappings found: 0

Total mappings found: 0

Total mappings found: 0

Total mappings found: 0

Total mappings found: 1000

Total mappings found: 0

Total mappings found: 999

Total mappings found: 0

Total mappings found: 0

Total mappings found: 0

Total mappings found: 0

Total mappings found: 0

Total mappings found: 0

(1) 打应用层流量时,配置的应用的老化时间为何不生效?

使用display session aging-time application命令显示应用层协议老化时间,是该应用会话建立稳态时的老化时间,否则使用对应的4层协议的老化时间。所有协议在未建立稳态的时候都使用4层协议的老化时间。

(2) ASPF ICMP差错报文检测能够识别哪些ICMP差错报文?

当前识别的icmp-err的组合有下面这些: ()中为ICMP报文的类型,[]中为ICMP的代码范围。

type code

ICMP_UNREACH(3) [0, 12]

ICMP_SOURCEQUENCH(4) [0, 0]

ICMP_REDIRECT(5) [0, 3]

ICMP_TIMXCEED(11) [0, 1]

ICMP_PARAMPROB(12) [0, 1]

(3) 为什么会话的收发包统计不正确?

目前为了提高设备的性能,缺省情况下,会话不统计报文数。

如果需要统计报文数,请在系统视图下配置命令:session statistic enable。

(4) IPV4、IPV6报文是不是都可以建立会话?

是的,都可以建立会话。

由于M9000可以采用多块安全引擎板,所以会涉及到同一个会话要走到同一个安全引擎上的问题。这里指的就是OpenFlow的下发问题。在没有业务的情况下,OpenFlow可以根据2元组保证下发到同一个板卡上(这个为默认的下发原则并不能在设备上查到)。但是如果做了NAT之后5元组变换就要重新下发OpenFlow(下面的查看方法就是这种做了业务之后Openflow原则)

查看OpenFlow的命令:

· 查看接口板上的OpenFlow表项:

<M9006> display openflow instance 4097 flow-table > test.txt

查看的信息如下,如红色标注分流规则。OpenFlow信息包括IP地址(源IP,目的IP),进接口和出接口。意思就是从符合Match information(进口信息和IP地址(源或者目的))的流量该送往哪个Instruction information (Balde插卡)

· 查看业务板上的OpenFlow表项:

业务板上的OpenFlow表项和接口板的相同。命令行如下:

<M9006> display openflow instance 4096 flow-table

(2) NAT业务是如何进行分流的?

NAT server配置会下发destination为global地址的Open flow,且会把命中NAT server的流量都引向主的安全插卡。同时下发destination为local地址的Open flow,且会把命中NAT server的流量都引向主的安全插卡。同时下发source为local地址的Open flow,且会把命中NAT server的流量都引向主的安全插卡。

动态NAT outbound(NAT444)的地址池会均匀分配到所有的安全引擎上,然后根据安全引擎上分配到的地址下发反向目的为地址池里的地址走到这块安全引擎上。简单地说就是保证做了NAT的反向流量会从相同的插卡走回来。

静态NAT(NAT444)的local地址只会下发到主的安全插卡上。它会下发两种openflow。一种是下发目的为local ip,出接口为主业务板的正向openflow。二是下发目的为global ip ,出接口为主业务板的反向Openflow。简单地说就是静态NAT(NAT444)的流量正反向都会走主业务板。

(1) 系统缺省安全域有哪些?

缺省情况下,系统支持4个安全域:Trust、Untrust、DMZ、Local域。

(2) 安全域特性方面,和V5版本相比有哪些差异?

V7版本中:

· 创建安全域时,无域ID的概念。

· 安全域没有优先级、共享等属性。

· 同一安全域之间,默认策略是deny的。

(3) 管理口默认在安全域中吗?

管理口默认不在任何安全域,需要加入安全域,并配置该域到Local域的域间策略。

(1) IPv4地址组对象包含哪些地址类型?

主要包括主机地址类型、域名地址类型、网段地址类型、范围地址类型。一个地址组对象可以包含多种地址类型。地址组对象可以嵌套,即一个地址组对象可以包含另外一个地址组对象。

(2) 对象策略的规则匹配顺序是什么?

当一个对象策略中包含多条规则时,报文会按照一定的顺序与这些规则进行匹配,一旦匹配上某条规则便结束匹配过程。对象策略规则的匹配顺序与规则的创建顺序有关,先创建的规则优先进行匹配。对象策略规则的显示顺序与匹配顺序一致,即按照域间实例视图下通过display this命令显示的顺序,从上到下依次匹配。同时,对象策略支持通过命令移动规则位置来调整规则的匹配顺序。

(3) 对象策略的类型是什么?

对象策略有2种类型:IPv4地址对象策略、IPv6地址对象策略。

(4) 对象策略中,vrf参数所指vpn-instance指的是入接口还是出接口的vpn-instance?

入接口的vpn-instance。

(1) object-policy目前的筛选包括哪些特征?

包括特征有:源地址组、目的地址组、服务组、vrf、时间段。

其中,服务组指的是区分四层的承载协议,根据IP头中的协议号来识别。vrf指的是vpn-instance。

(2) object-policy中的rule的匹配顺序是怎么样的?

根据先上后下的顺序,而不是ID号,例如,存在rule 0 与rule 1都可以匹配,那么rule 0 在上方就先匹配rule 0,如果rule 1在上方就先匹配rule 1。

(3) 安全域之间,默认域间策略是怎么样的?

默认是deny的。

(4) 域间策略有哪2种方式?

包括2种方式:对象组策略和包过滤策略,建议根据实际组网情况选择使用。

(5) 有时明明匹配时间段和地址组了,为何显示为未匹配?

可能的原因是:存在VPN实例。如果入接口存在VPN实例的,则必须指定vrf,否则无法匹配。

(6) 如果packet-filter和object-policy两者在域间策略中同时存在时,优先匹配哪一个?

优先匹配object-policy,而不是packet-filter。

(7) 对象组支持引用对象组,那么当对象组多级引用对象组时,深度上,最深支持几层引用?

支持5层深度的引用。

(8) 域间策略和NAT操作的顺序是怎样的?

NAT server是在域间策略前作转换,域间策略匹配NAT server转换后的IP。

NAT outbound是在域间策略后进行转换,域间策略匹配NAT outbund转换前的IP。

(1) 相同五元组的流来回走两次设备,如果转发失败,该如何处理?

缺省情况下,系统不关心报文入接口。五元组相同、入接口不同的流量建立的是相同的快转表项,从而导致转发失败。

[M9006]display ip fast-forwarding cache

Total number of fast-forwarding entries: 1

SIP SPort DIP DPort Pro Input_If Output_If Flg

198.1.1.2 1024 197.1.20.1 2048 1 Tun2 RAGG3 1

当配置命令undo ip fast-forwarding load-sharing后,系统关心报文入接口。五元组相同,入接口不同的流量会建立新的快转表项。

[M9006]display ip fast-forwarding cache

Total number of fast-forwarding entries: 2

SIP SPort DIP DPort Pro Input_If Output_If Flg

198.1.1.2 1024 197.1.20.1 2048 1 RAGG4 RAGG2 1

198.1.1.2 1024 197.1.20.1 2048 1 Tun2 RAGG3 1

(1) 发起方IKE profile下配置多个keychain的情况下,是怎样匹配的?

按照配置顺序匹配。

(2) 响应方全局配置了两条相同的IKE proposal,引用了number大的proposal导致了IKE SA建立失败,是什么原因?

响应方首选按照proposal的number从小到大匹配,第一个匹配上了后再查找自己的profile里面配置的proposal,两者一致的话,才能建立IKE SA,因此响应方要保证自己引用的proposal的number在相同配置的proposal中是最小的。

(3) 查看transform-set显示不完整是什么原因?

配置了ESP的情况下,必须配置加密算法,不能只配置认证算法。

(4) 发起方带有多个transform-set时,transform-set带有PFS,响应方怎样进行协商?

· 如果发起方第一个配置的transform-set带有PFS,则响应方带有相应的PFS,可以正常协商;

· 如果发起方第一个配置的transform-set不带有PFS,则响应方必须不带有PFS才能正常协商,而不会去和发起方其他带有PFS的transform-set进行协商。

(5) IPsec安全策略发起IKE协商时使用PFS特性,发起方和响应方应该怎样配置?

发起方的PFS强度必须大于或等于响应方的PFS强度,否则IKE协商会失败。

(6) IPsec策略的相应配置中带有vpn-instance时, ACL规则需要带vpn-instance吗?

ACL的规则里面不需要带vpn-instance配置。

(7) 发起方是怎样将proposal发送给响应方的?

作为发起方,如果没有配置proposal,就会将所有proposal列表发给对方,让响应方选择;如果配置了proposal,只发所配置的proposal。

(1) PKI域下usage命令配置为何不生效?

usage命令是PKI提供一个指定证书扩展用途的命令,证书中携带的扩展用途与CA服务器的策略相关,申请到的证书中的扩展用途可能与此处指定的不完全一致,最终以CA服务器的实际情况为准。