Acceso

H3C SecPath M9000-X series Multi-Service Security Gateway

La serie de dispositivos H3C SecPath M9000-X es desarrollada por H3C Technologies Co., Ltd. (H3C para abreviar) en combinación con la tendencia de desarrollo de la computación en la nube, 5G, Internet de las Cosas, IPv6, big data y computación de alto rendimiento. Es una nueva generación de dispositivos de seguridad multi-servicio de alto rendimiento lanzada para los mercados de redes centrales comerciales, grandes empresas y redes de campus.

El H3C SecPath M9000-X tiene el mayor rendimiento de firewall de los productos de la serie M9000, y soporta totalmente la auditoría de contenido de tráfico, la identificación de aplicaciones cifradas, la defensa contra ataques, la limpieza de tráfico anormal, la detección de amenazas desconocidas, la detección de divulgación anormal del servidor, la protección de datos sensibles y la seguridad de aplicaciones web. Las funciones como la protección, el control de acceso, la división de dominios de seguridad, la lista negra, el monitoreo de tráfico, el filtrado de correo electrónico, el filtrado de páginas web y el filtrado de capa de aplicación pueden garantizar efectivamente la seguridad de la red; la detección de seguridad empresarial en profundidad puede brindar una protección más detallada para los servidores web. El H3C SecPath M9000-X adopta la tecnología de detección de estado de aplicación Specific Packet Filter (ASPF), que puede detectar el proceso de estado de conexión y los comandos anormales; admite una variedad de servicios VPN, como L2TP VPN, GRE VPN, VPN IPsec, SSL VPN, MPLS VPN, para satisfacer una variedad de requisitos de acceso VPN de alta velocidad; admite las características de NAT más abundantes de la industria para satisfacer las necesidades de NAT de los principales operadores; proporciona capacidades de enrutamiento ricas, como enrutamiento estático, políticas de enrutamiento RIP/OSPF/BGP/ISIS y enrutamiento basado en políticas; admite completamente la pila de protocolos IPv4/IPv6 dual.

La serie H3C SecPath M9000-X de gateways de seguridad multi-servicio considera completamente los requisitos de alta confiabilidad de las aplicaciones de red, adopta una arquitectura líder de núcleo múltiple completamente distribuido y los módulos son de diseño separado y enchufable, lo cual es conveniente para la red flexible y la expansión. Los motores de control principales son redundantes 1+1, que proporcionan la gestión de configuración unificada de toda la máquina y admiten el clustering seguro; los motores de servicio y las unidades de interfaz admiten la inserción mixta y se pueden seleccionar de manera flexible según los requisitos de rendimiento; los módulos de ventilador son redundantes, y el marco del ventilador admite el monitoreo del estado del ventilador. Admite la regulación de velocidad sin escalonamientos y puede agrupar automáticamente la regulación de velocidad según la temperatura ambiente y la configuración de la tarjeta; los módulos de alimentación son de respaldo M+N, los módulos de alimentación de CA y CC admiten intercambio en caliente, el intercambio de carga de múltiples módulos de alimentación, y se pueden configurar de manera flexible los módulos según el consumo de energía del sistema para garantizar que los módulos funcionen de manera eficiente. Todas las unidades del equipo admiten intercambio en caliente, lo cual cumple completamente con las necesidades de mantenimiento, actualización y optimización de la red.

Plataforma de procesamiento de hardware y software de alto rendimiento.

Adopta una arquitectura completamente distribuida que separa control, servicio y datos. Separa el hardware del motor de control, motor de conmutación, motor de servicio y unidad de interfaz, desacoplando los componentes clave del sistema y mejorando la confiabilidad del sistema. El motor de conmutación independiente soporta un procesamiento y reenvío sin bloqueo de alto rendimiento de servicios de seguridad.

Motor de control independiente de alto rendimiento para realizar la gestión de configuración del sistema unificado y cluster seguro.

El motor de servicio de seguridad adopta el último procesador multi-núcleo de alto rendimiento. El rendimiento del servicio de seguridad de una tarjeta es el más alto de la industria. Una placa de hardware puede proporcionar simultáneamente una defensa de seguridad integral de L2 - L7, incluyendo firewall, NAT, LB, IPS, AV, ACG y VPN.

El sistema de software modular incorporado admite la programación multiproceso y el espacio de ejecución entre procesos está aislado. La anormalidad de un solo proceso no afectará otras partes del sistema, lo que mejora la fiabilidad del sistema. Admite funciones de gestión de autoridad, basadas en características, líneas de comando, recursos del sistema y gestión web. Los niveles iguales definen los permisos de lectura y escritura del usuario, mejoran la seguridad del sistema; admite parches en caliente, admite ISSU, realiza la actualización del sistema sin interrumpir el negocio y mejora la usabilidad del sistema.

Equipamiento de calidad de operador con alta confiabilidad.

Adopta las plataformas de software y hardware con derechos de propiedad intelectual independientes de H3C. Las aplicaciones del producto han pasado años de pruebas de mercado de usuarios de grandes y medianas empresas a operadores de telecomunicaciones importantes.

Soporta la tecnología de respaldo remoto en caliente (RBM) función de respaldo en caliente 1:1, soporta los modos de trabajo Activo/Activo y Activo/Espera y otros, permite compartir la carga y respaldar el negocio.

Potente función de protección de seguridad

Soporta funciones de defensa contra ataques, incluyendo: Land, Smurf, UDP Snork attack, UDP Chargen DoS attack (Fraggle), Large ICMP Traffic, Ping of Death, Tiny Fragment, Tear Drop, IP Spoofing, IP fragmentation packets, ARP spoofing, ARP active reverse query, illegal TCP packet flag bit, oversized ICMP packets, address scanning, port scanning y otras defensas contra ataques, incluyendo SYN Flood, detección y defensa de ataques DDoS comunes como UDP Flood, ICMP Flood, DNS Flood y CC.

Compatible con gestión unificada: el motor de servicio múltiple y el host siempre se gestionan como un único elemento de red, sin necesidad de planificar la dirección IP de cada tarjeta, lo que ahorra direcciones IP del usuario y reduce en gran medida la complejidad de la implementación, y puede hacer posible la gestión integral del equipo. Gestión de configuración, monitoreo de rendimiento y auditoría de registros.

Soporta la distribución inteligente del flujo (IFF). Después de implementar tarjetas de múltiples servicios, el tráfico se carga automáticamente y se comparte entre varias tarjetas de servicios para lograr un procesamiento distribuido.

Soporta la división de zonas de seguridad basadas en interfaces y VLANs.

Soporta la filtración de paquetes. Usando reglas de control de acceso estándar o extendidas entre zonas de seguridad, se pueden filtrar los paquetes de datos con la ayuda de información como los puertos UDP o TCP en el mensaje, y apoya la filtración según rangos de tiempo.

Soporta servicios de autenticación, autorización y contabilidad (AAA), incluyendo: autenticación basada en RADIUS/HWTACACS+/LDAP (AD), CHAP, PAP, etc.

Soporta listas negras estáticas y dinámicas

Soporta NAT estático, NAT de dirección origen, NAT de dirección de destino.

Soporta CGN NAT estático y dinámico.

Soporta tecnologías de travesía P2P como Fullcone y Hairpin.

Soporta funciones de VPN incluyendo L2TP, IPsec manual/automático, GRE y MPLS VPN.

Soporta protocolos de enrutamiento avanzados: enrutamiento estático IPv4/IPv6, enrutamiento de igual costo, enrutamiento basado en políticas; protocolos de enrutamiento dinámico IPv4 como BGP, RIPv2, OSPF, ISIS, etc., protocolos de enrutamiento dinámico IPv6 como BGP4+, OSPFv3 e ISISv6.

Soporta registros de seguridad: soporta registro de operación, registro de coincidencia de políticas entre dominios, registro de defensa contra ataques; soporta registro DS-LITE; soporta registro NAT444, soporta formato de China Telecom, China Unicom, China Mobile.

Soporta el monitoreo, estadísticas y gestión de tráfico.

Seguridad profunda integrada, flexible y escalable

La protección de seguridad web en profundidad no se limita a la protección convencional de IPS/AV. Proporciona una protección detallada de aplicaciones web para servidores de intranet. Detecta los ataques de CC más problemáticos en los servidores, la difusión anormal, la inyección SQL, los ataques lentos de HTTP y los ataques de scripts de sitios cruzados, y realiza la detección y verificación de contenido de diversas solicitudes de clientes de aplicaciones web para garantizar su seguridad y legalidad, bloqueo en tiempo real de solicitudes ilegales y protección eficaz de diversos sitios web.

La detección de amenazas desconocidas basada únicamente en el análisis de características ya no es suficiente para lidiar con entornos de red complejos. Ante el típico ataque APT (, amenaza persistente avanzada), la tecnología de sandbox es uno de los métodos más efectivos para defenderse de los ataques APT. Se usa para construir un entorno de detección de amenazas aislado. El Gateway de seguridad H3C envía tráfico de red al sandbox para su aislamiento y análisis, y el sandbox llega a una conclusión sobre si hay una amenaza. Si se detecta tráfico malicioso, el dispositivo bloqueará el tráfico.

Identificación de terminal, gestión compartida. La identificación de terminal es un requisito previo importante para establecer una conexión segura a Internet de las Cosas, y se utiliza para identificar terminales en Internet de las Cosas. Cuando el tráfico del terminal pasa por el dispositivo, el gateway de seguridad H3C puede analizar y extraer información del terminal como el fabricante y el modelo del terminal, y admite el envío de registros y la notificación al usuario. Al mismo tiempo, se utilizan métodos de detección de aplicaciones y de detección de ID de IP para identificar y gestionar el comportamiento de compartir Internet a través de tecnología NAT o tecnología proxy.

Detección anormal de alcance del servidor. Protección de alcance del servidor es un mecanismo de protección para servidores de intranet, que puede identificar eficazmente los comportamientos activos de alcance de los servidores, formular estrategias de protección de alcance correspondientes para identificar mensajes anormales y emitir información de alarma para el personal de gestión para su procesamiento posterior. Proporciona una base para que el administrador verifique el servidor, evitando así que el servidor se convierta en parte de la botnet, lance ataques externos o se infiltre internamente.

El motor de detección de intrusiones de alta precisión y alta eficiencia adopta el motor FIRST (Inspección completa con prueba de estado rigurosa, detección integral basada en estado preciso) con derechos de propiedad intelectual independientes de H3C. El motor FIRST integra varias tecnologías de detección, realiza una detección integral basada en estado preciso y tiene una precisión de detección de intrusiones extremadamente alta; al mismo tiempo, el motor FIRST adopta tecnología de detección paralela y el software y el hardware pueden adaptarse de manera flexible, lo que mejora en gran medida el rendimiento de la eficiencia de detección de intrusiones.

Protección en tiempo real contra virus. Utiliza la tecnología de verificación de virus del motor de flujo para matar de forma rápida y precisa los virus y otros códigos maliciosos en el tráfico de red.

Base de datos de firmas de seguridad completo y puntual. A través de años de operación y acumulación, H3C tiene un equipo de base de datos de firmas de ataque senior en la industria, y está equipado con un laboratorio de ataque y defensa profesional para estar al día con los últimos avances en el campo de la seguridad de redes, garantizando así una actualización oportuna y precisa de la base de datos de firmas.

IPv6 líder en la industria

Soporte los protocolos básicos de IPv6. Soporte TCP6, UDP6, RAWIP6, ICMPV6, PPPoEv6, servidor DHCPv6, cliente DHCPv6, DHCPv6 Relay, DNSv6, RADIUS6 y otros protocolos; soporte los protocolos de enrutamiento de IPv6. Soporte enrutamiento estático, políticas de enrutamiento BGP4+\OSPFv3\ISISv6 y enrutamiento de políticas; soporte IPv6 ASPF.

Soporta la defensa contra los ataques de IPV6. Soporta el multicast de IPv6.

Varias tecnologías de transición IPv6 son compatibles, incluyendo NAT-PT, túnel GRE IPv6 sobre IPv4, túnel manual, túnel 6to4, túnel automático IPv6 compatible con IPv4, túnel ISATAP, NAT444, DS-Lite, etc.

Características multi-servicio de próxima generación

Característica integrada de balanceo de carga de enlace, a través de la detección del estado del enlace, la protección contra el enlace ocupado y otras tecnologías, realiza de manera efectiva el balanceo automático y el cambio automático de múltiples enlaces de salida a Internet de la empresa.

Integra las características de la VPN SSL para cumplir con los requisitos de acceso de seguridad de la oficina móvil y los viajes de negocios de los empleados. No solo combina USB-Key y SMS para la autenticación de identidad de usuario móvil, sino que también se combina con el sistema de autenticación original de la empresa para realizar una interfaz de autenticación integrada.

Soporte de función básica de DLP, soporte de filtrado de correo electrónico, proporciona direcciones de correo electrónico SMTP, título, filtro de adjuntos y contenido; soporte de filtrado de páginas web, proporciona URL HTTP y filtrado de contenido; soporte de filtrado de archivos de protocolos de transmisión de red, soporte de filtrado de capa de aplicación, proporciona bloqueo de Java/ActiveX y prevención de ataques de inyección SQL.

Gestión inteligente profesional

Operación y mantenimiento de autodiagnóstico, ajuste de riesgos de políticas. A través del análisis de redundancia e impacto de las políticas de seguridad, se identifican las políticas de seguridad redundantes y faltantes para ayudar a los administradores a realizar un análisis y procesamiento profundo de las políticas de seguridad en los dispositivos. Al mismo tiempo, el motor de detección a nivel de aplicación analiza inteligentemente los riesgos potenciales en el tráfico permitido por la política de seguridad, y realiza una evaluación general del factor de seguridad de todas las políticas de seguridad en el dispositivo.

Soporta la gestión de red estándar SNMPv3 y es compatible con SNMP v1 y v2. Se puede realizar la configuración del servicio de gestión y seguridad del dispositivo a través de la interfaz de línea de comandos, cumpliendo con las necesidades de la gestión profesional y la configuración masiva.

Soporta la captura de paquetes basada en la interfaz y la IP. Genera los paquetes capturados con un archivo de sufijo .cap que puede ser reconocido por Wireshark (un software de análisis de paquetes de red) y que se pueden guardar en el servidor local o externo para que los usuarios analicen y diagnostiquen el tráfico que entra y sale del dispositivo.

Soporta la función de estadísticas de pérdida de paquetes para analizar y registrar los motivos detallados de descartar paquetes en el proceso de reenvío de los módulos de dispositivo y seguridad (como, por ejemplo, defensa contra ataques, gestión de sesiones y límite de conexiones, etc.).

Soporta la función de diagnóstico de página web. Cuando el usuario de la intranet accede a la página web y hay un fallo, se lleva a cabo el diagnóstico básico de la red y se indica la causa del fallo.

Soporta la función de seguimiento de mensajes. Soporte flujo real, importación de mensajes, construcción de mensajes, etc., utilizado para analizar y rastrear cada módulo de seguridad empresarial en el dispositivo (como: defensa de ataque, uRPF, gestión de sesiones y límite de conexión, etc.) Al ver la información detallada de los registros de seguimiento de paquetes, es útil para el administrador solucionar rápidamente y localizar fallos de red.

Interfaz gráfica, proporcionando una gestión web fácil de usar.

A través del sistema de gestión autodesarrollado de H3C, se realiza una gestión unificada, que integra funciones como la recolección, análisis y respuesta de información de seguridad y eventos, y resuelve los problemas de aislamiento de dispositivos de red y seguridad, estado de seguridad de red poco intuitivo, respuesta lenta a incidentes de seguridad y dificultades en la ubicación de fallas de red y otros problemas, para que los administradores de IT y seguridad puedan liberarse del tedioso trabajo de gestión, puedan concentrarse en el negocio principal y mejorar considerablemente la eficiencia laboral.

Normaliza los registros en diferentes formatos (Syslog, registros de flujo binarios, etc.). Al mismo tiempo, utiliza tecnología de compresión de agregación alta para almacenar eventos masivos, y los archivos de registro pueden ser automáticamente comprimidos, cifrados y guardados en sistemas de almacenamiento externo como DAS, NAS o SAN para evitar la pérdida de eventos de seguridad importantes.

Proporciona informes completos, principalmente informes basados en aplicaciones, informes de análisis basados en el flujo de red, etc.

Admite la personalización de informes a través de la interfaz web, e incluye el rango de tiempo de los datos, el dispositivo fuente de los datos, el ciclo de generación y el tipo de salida, etc.

Artículo | M9000-X06 | M9000-X10 |

Ranuras de MPU | 2 | 2 |

Ranuras de tarjeta de servicio | 8 | 16 |

Ranuras de SFU | 4 | 4 |

Diseño de redundancia | MPU, SFU, fuente de alimentación, ventilador | MPU, SFU, fuente de alimentación, ventilador |

Dimensiones (Ancho x Alto x Profundidad) | 440 mm × 264 mm × 857 mm (6RU) | 440 mm × 530 mm × 857 mm (12 RU) |

Peso (kg) | < 120 kg | < 220 kg |

Consumo total de energía (W) | < 2252W | < 3360W |

Temperatura ambiente | 0°C a 40°C No funcionamiento: -40°C a 70°C | |

Modo de funcionamiento | Modo de enrutamiento, modo transparente, modo puente | |

AAA servicio | Autenticación del portal, autenticación RADIUS, autenticación HWTACACS, autenticación PKI/CA (formato X.509). autenticación de dominio Soporte clave manual, IKEv2, puerta de enlace de VPN redundante, autenticación EAP, redirección de IKEv2. | |

Multi-servicio de la puerta de seguridad. | Virtual Multi-Service Security Gateway División del área de seguridad Puede defender contra Land, Smurf, Fraggle, Ping of Death, Tear Drop, IP Spoofing, IP Fragmentation, ARP spoofing, ARP active reverse query, TCP message flag bit illegal oversized ICMP message, address scanning, port scanning, SYN Flood, UDP Flood, ICMP Flood, DNS Flood y otros ataques maliciosos Filtrado dinámico de paquetes, filtrado de paquetes a nivel de aplicación ASPF Funciones de lista negra estática y dinámica Función de asignación de MAC e IP Lista de control de acceso basada en MAC ICMPv6, DHCPv6 Soporte la transmisión transparente de VLAN 802.1q MLD, ND | |

Estrategia de seguridad | Listas de control de acceso basadas en el nombre de dominio (grupo de nombres de dominio), servicio, usuario, aplicación, periodo de tiempo, etc. Soporta la clasificación de riesgo estratégico y la configuración de riesgo de aplicación Consulta las políticas de manera difusa para recuperar políticas redundantes y sin resultados Soporta la agrupación de políticas y puede ser conectado a plataformas de terceros a través de la interfaz NETCONF para crear, eliminar, modificar y mover políticas Monitoreo de seguridad basado en legitimidad de estado Soporta el control de acceso basado en listas negras y blancas, y soporta la configuración de listas negras y blancas con un solo clic basado en alarmas | |

Función de enrutamiento | Soporta enrutamiento estático Soporta enrutamiento dinámico: RIP, OSPF, BGP, ISIS y otros protocolos de enrutamiento Asegura enrutamiento basado en IP origen/destino, puerto origen/destino, servicio, tipo de aplicación, usuario y grupo de usuarios, interfaz de salida/entrada, estado de enlace, etc. | |

Protege tu computadora contra virus | Admite la detección y protección de características de virus basadas en pilas duales IPv4 e IPv6, y puede detectar virus de correo electrónico, virus de aplicación web, virus de archivo comunes, troyanos, gusanos, páginas web maliciosas, datos comprimidos, paquetes comprimidos (zip, gzip, tar) para matar virus Soporta la actualización manual y automática de la base de datos de virus, soporta la importación manual de la base de datos de firmas Soporta la base de datos de virus en la nube Modo de procesamiento de flujo de paquetes Soporta los protocolos HTTP, FTP, SMTP, POP3 Tipos de virus admitidos: Backdoor, Email-Worm, IM-Worm, P2P-Worm, Trojan, AD-Ware, Virus, etc. Admite registros e informes de virus. | |

Protege la seguridad web. | Soporta la detección de seguridad web. Soporta la protección contra ataques CC Soporta la detección anormal de alcance del servidor y personaliza los parámetros de aprendizaje Enlaces y códigos maliciosos en páginas web, troyanos y otros ataques Detecta y protege la fuerza bruta de contraseñas para servicios web comunes (incluyendo HTTP, FTP, SSH, SMTP, IMAP, etc.) y software de bases de datos comunes (MySQL, Oracle, MSSQL) | |

Seguridad Profunda | Soporta la defensa contra ataques de hackers, gusanos/virus, troyanos, códigos maliciosos, spyware/adware, etc., puede subdividir estrategias y formular plantillas de defensa contra intrusiones según diferentes escenarios Soporta ataques de inundación en la capa de aplicación (HTTP, HTTPS, DNS, FTP, SIP, etc.), puede configurar el tiempo de aprendizaje y umbral mediante el autoaprendizaje de la máquina, y genera automáticamente estrategias de prevención de DDoS basadas en los resultados Soporta la sobrecarga de búfer, la inyección SQL, el escape IDS/IPS y otras defensas contra ataques Soporta la clasificación de la base de datos de firmas de ataques (clasificación según el tipo de ataque y el sistema de la máquina objetivo), clasificando (dividido en cuatro niveles: alto, medio, bajo y urgente) Soporta la actualización manual y automática de la base de datos de firmas de ataque (TFTP y HTTP) Soporta la identificación y control P2P/IM como BT Soporta la identificación de URL, bloqueo de URL maliciosas y conecta con el servidor de URL en la nube para ampliar la cantidad de bases de datos de direcciones URL Para ataques de amenazas desconocidas, soporta la integración de sandbox local y en la nube para detectar ataques APT en tiempo real Admite el acoplamiento y la gestión con la plataforma de gestión de seguridad unificada, que facilita la protección de la situación de seguridad de toda la red. | |

Protege el tráfico cifrado | Soporta proxy HTTPS y descarga de SSL, y puede realizar detección y filtrado de contenido, auditoría y protección contra ataques en el tráfico HTTPS encriptado descifrado. Se puede clasificar y descifrar cuidadosamente las URL para mejorar el efecto de protección. | |

Filtrado de capa Mail/Web/Application | Filtra el correo electrónico Filtra por direcciones de correo electrónico SMTP Filtra por encabezado de correo electrónico Filtrado de contenido de correo electrónico Filtrado de adjuntos de correo electrónico Filtrado web Filtrado de URL HTTP Filtrado de contenido HTTP Filtrado en la capa de aplicación Bloqueo Java Bloqueo ActiveX Defiende contra ataques de inyección SQL | |

Control Inteligente de Ancho de Banda | Admite garantía de ancho de banda basada en usuario, IP, interfaz y servicio. Admite modelado de tráfico y ofrece gestión de límites de velocidad máxima/mínima para cada IP y usuario tanto en flujos como en conexiones. Puede soportar la configuración de políticas de control de flujo basadas en protocolos de capa de aplicación, establecer ancho de banda máximo/mínimo, ancho de banda garantizado, prioridad de tráfico de protocolo, etc., y soporta control de ocho niveles. | |

Equilibra la carga | Soporte la balance de carga de enlace de capa de aplicación basada en HTTP y HTTPS. Soporte para proxy transparente de DNS, soporte para filtrado de DNS, soporte para DNS inteligente. Soporte el balanceo de carga del servidor Soporte de carga global Enlace de soporte para la detección del estado de salud Soporta la selección inteligente de enlaces | |

NAT | Soporta múltiples direcciones internas mapeadas a la misma dirección de red pública. Soporta el mapeo de múltiples direcciones internas a múltiples direcciones de red públicas. Soporta la asignación uno a uno de direcciones internas a direcciones de red públicas. Soporta la tecnología de multiplexación de puertos, que puede incrementar el límite superior de conversión NAT. Soporta la traducción simultánea de las direcciones de origen y destino, alerta en tiempo real cuando se excede el límite de uso del grupo de direcciones NAT de origen. Soporta el acceso de hosts externos a los servidores internos Soporta el mapeo directo de direcciones internas a direcciones IP públicas de interfaz. Soporta la función de mapeo de DNS Tiempo válido configurable para admitir la traducción de direcciones Soporte múltiples ALGs NAT, incluyendo DNS, FTP, H.323, ILS, MSN, NBT, PPTP, SIP, etc. Soporta NAT444, NAT64 | |

VPNea | L2TP VPN, IPsec VPN, GRE VPN, MPLS VPN, SSL VPN Soporta IPV6 sobre el túnel GRE IPV4 | |

IPv6 | Firewall con estado IPV6 Política interdominio de IPV6 Defensa contra ataques IPV6 Límite de conexión IPV6. Protocolo IPv6: ICMPv6, PMTU, Ping6, DNS6, TraceRT6, Telnet6, Cliente DHCPv6, Relay DHCPv6, etc. Enrutamiento IPv6: RIPng, OSPFv3, BGP4+, enrutamiento estático, enrutamiento de políticas, PIM-SM, PIM-DM, etc. Tecnología de transición IPv6: NAT-PT, Túnel IPv6, NAT64 (DNS64), DS-LITE, etc. | |

Alta fiabilidad | Soporte de respaldo en caliente del estado dual de RBM (dos modos de trabajo: Activo/Activo y Activo/Respaldado) Soporte para caminos asimétricos. Soporta la sincronización del estado IKE de la VPN IPsec. Soporta VRRP Soporte de agregación de enlaces estáticos y dinámicos Soporta la actualización continua de ISSU Compatible con la tecnología de parche en caliente, actualización suave y soporte de copia de seguridad en caliente de doble máquina para diferentes versiones de software. Soporta la detección de enlaces BFD | |

Facilidad de mantenimiento | Soporta la gestión de configuración basada en la línea de comandos. Soporta el modo web para la gestión de configuración remota. Soporta la plataforma de gestión H3C iMC para la gestión de dispositivos. Soporte estándar para la gestión de redes SNMPv3, y compatible con SNMP v1 y v2. Mediante despliegue simulado, compara las políticas a desplegar según los resultados de aprendizaje de visitas mutuas empresariales, lo cual es conveniente para el personal de operación y mantenimiento para gestionar las políticas de seguridad. A la vez, se admite lista negra y lista blanca, tipos de aplicaciones, riesgos de políticas, reglas de seguridad, reglas mixtas, etc. para comprobación de cumplimiento de políticas de seguridad. Soporta registros de políticas de seguridad, registros de NAT, registros de protección de seguridad y registros de URL, que pueden contener los tipos de campos de registro mencionados anteriormente al mismo tiempo. Los registros de NAT pueden soportar la asignación de segmentos de puerto, y los registros del dispositivo pueden ser consultados y enviados. | |

Protección y certificación ambiental | Cumple con la estricta certificación de protección ambiental RoHS de Europa | |

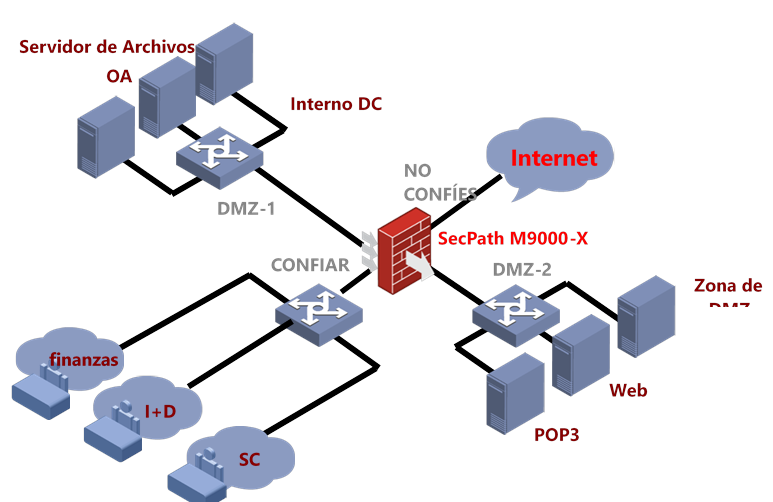

H3C SecPath M9000 -X Típica Reducción de la red

![]() Tecnología de respaldo en caliente de estado de doble máquina, , diseño de red altamente confiable.

Tecnología de respaldo en caliente de estado de doble máquina, , diseño de red altamente confiable.

![]() Fortalece tu capacidad de procesamiento empresarial.

Fortalece tu capacidad de procesamiento empresarial.

![]() Excelente capacidad de procesamiento de cifrado de VPN

Excelente capacidad de procesamiento de cifrado de VPN

![]() Excelente capacidad de antiataque, previene de manera efectiva ataques de un solo paquete, inundación y otros ataques.

Excelente capacidad de antiataque, previene de manera efectiva ataques de un solo paquete, inundación y otros ataques.

![]() Usa los protocolos de enrutamiento para lograr seguridad e integración de la red.

Usa los protocolos de enrutamiento para lograr seguridad e integración de la red.

Guía de pedido

Host | Descripción | Comentarios |

H3C SecPath M9000-X06 | H3C SecPath M9000-X06 chasis principal | Requerido |

H3C SecPath M9000-X10 | H3C SecPath M9000-X10 chasis principal | Requerido |

SecPath M9000-X06 módulo de control principal del motor | H3C SecPath M9000-X 06 motor de control principal | Requerido, redundancia 1+1 |

SecPath M9000-X 10 módulo de motor de control principal. | H3C SecPath M9000-X 10 motor de control principal | Requerido, redundancia 1+1 |

Servicios de seguridad

Módulo de servicio de seguridad | Descripción | Comentarios |

SecBlade Next Generation Firewall Un Módulo | SecBlade Servicio de Seguridad Board | Opcional |

SecBlade módulo de firewall de próxima generación | SecBlade Servicio de Seguridad Board | Opcional |

Módulos de interfaz.

Módulo de interfaz | Comentarios |

Interfaz Intercambio Unidad (SH) | Opcional |

Interfaz Módulo de Intercambio B (SH) | Opcional |

Módulo de interfaz óptica Ethernet de 2 puertos de 100G (QSFP28) + módulo de interfaz óptica Ethernet de 16 puertos de 10 Gigabit (SFP+). | Opcional |

Interfaz óptica Ethernet de 4 puertos 40G (QSFP+) + 16 puertos 10 Gigabit | Opcional |

Módulo de interfaz óptica Ethernet de 24 puertos 10 Gigabit (SFP+) | Opcional |

6-puertos módulo de interfaz óptica Ethernet de 100G (QSFP28) | Opcional |

Switching engines

Motor de conmutación | Comentarios |

H3C SecPath M9000-X06 SFU, Clase A | Requerido |

H3C SecPath M9000-X10 SFU, Clase A | Requerido |

Módulos de potencia

Módulo de alimentación | Comentarios |

2400W Módulo de alimentación CA | Requerido |

2400W Módulo de alimentación CC | Requerido |

3000W Módulo de alimentación CA | Requerido |

Módulo de alimentación de alta tensión de CC de 3000W AC y 240V-380V | Requerido |

Módulos de ventilador

Módulo de ventilador | Comentarios |

Marco del ventilador de H3C | Requerido |

Recursos Center

Productos y Soluciones

Productos y Soluciones