Web方式:内网用户通过动态NAT地址访问外网典型配置(策略NAT)

使用版本

本举例是在T5030的R9900版本版本上进行配置和验证的。

组网需求

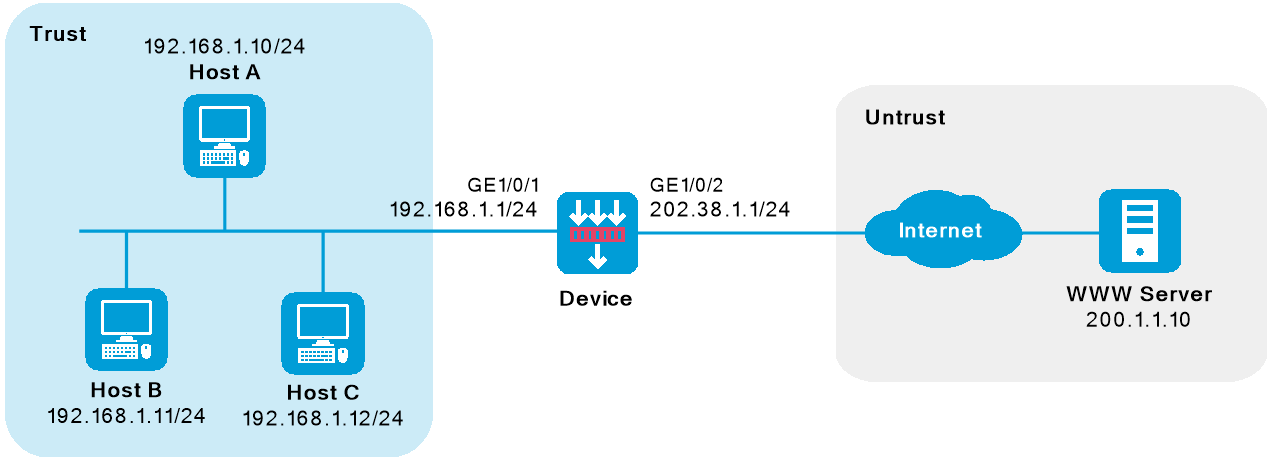

如下图所示,公司内网使用的IP地址为192.168.1.0/24,并拥有202.38.1.1、202.38.1.2和202.38.1.3三个公网IP地址。通过配置策略NAT源地址动态转换功能,使内部网络中的主机可以访问Internet中的Server。

注意事项

本特性不支持与接口NAT特性混用。

配置步骤

Device配置

配置接口的IP地址和安全域

# 选择“网络 > 接口与VRF > 接口”,进入接口配置页面。

# 单击接口GE1/0/2右侧的<编辑>按钮,配置如下。

安全域:Untrust

选择“IPv4地址”页签,配置IP地址/掩码:202.38.1.1/24

其他配置项使用缺省值

# 单击<确定>按钮,完成接口IP地址和安全域的配置。

# 按照同样的步骤配置接口GE1/0/1,配置如下。

安全域:Trust

选择“IPv4地址”页签,配置IP地址/掩码:192.168.1.1/24

其他配置项使用缺省值

# 单击<确定>按钮,完成接口IP地址和安全域的配置。

配置路由

本举例仅以静态路由为例,若实际组网中需采用动态路由,请配置对应的动态路由协议。

# 选择“网络 > 路由 > 静态路由 > IPv4静态路由”,单击<新建>按钮,进入新建IPv4静态路由页面。

# 新建IPv4静态路由,并进行如下配置:

目的IP地址:200.1.1.10

掩码长度:24

下一跳IP地址:202.38.1.2

其他配置项使用缺省值

# 单击<确定>按钮,完成静态路由的配置。

配置安全策略

# 选择“策略 > 安全策略 > 安全策略”,单击<新建>按钮,选择新建策略,进入新建安全策略页面。

# 新建安全策略,并进行如下配置:

名称:Secpolicy

源安全域:Trust

目的安全域:Untrust

类型:IPv4

动作:允许

源IPv4地址:192.168.1.10、192.168.1.11、192.168.1.12

目的IPv4地址:200.1.1.10

其他配置项使用缺省值

# 单击<确定>按钮,完成安全策略的配置。

配置NAT地址组

# 选择“对象 > 对象组 > NAT地址组”。

# 单击<新建>按钮,新建NAT地址组,参数配置如下图所示。

图-2 新建地址组

# 单击<确定>按钮,完成NAT地址组配置。

配置策略NAT规则

# 选择“策略 > 策略NAT,进入策略NAT配置页面。

# 单击<新建源地址转换>按钮,新建策略NAT规则,选择规则类型为NAT44,参数配置如下图所示。

图-3 新建策略NAT规则

# 单击<确定>按钮,完成策略NAT规则配置。

验证配置

Host主机可以Ping通外部网络的服务器地址。