SSH

本帮助主要介绍以下内容:

特性简介

SSH是Secure Shell(安全外壳)的简称,是一种在不安全的网络环境中,通过加密机制和认证机制,实现安全的远程访问以及文件传输等业务的网络安全协议。

SSH协议采用了典型的客户端/服务器模式,并基于TCP协议协商建立用于保护数据传输的会话通道。

本设备可作为SSH服务器,为SSH客户端提供以下几种应用:

Stelnet:全称为Secure Telnet ,可提供安全可靠的网络终端访问服务。

SFTP:全称为Secure FTP,基于SSH2,可提供安全可靠的网络文件传输服务。

SCP:全称为Secure Copy,基于SSH2,可提供安全的文件复制功能。

SSH协议有两个版本,SSH1.x和SSH2.0(本文简称SSH1和SSH2),两者互不兼容。SSH2在性能和安全性方面比SSH1有所提高。

设备作为SSH服务器时,利用本地密码认证机制验证SSH客户端的用户名和密码的合法性。身份认证通过后,SSH客户端将与SSH服务器建立相应的会话,并在该会话上进行数据信息的交互。

vSystem相关说明

非缺省vSystem对于本特性的支持情况,请以页面的实际显示为准。

使用限制和注意事项

虽然一个SSH客户端只会采用DSA、ECDSA或RSA公钥算法中的一种来认证SSH服务器,但是由于不同SSH客户端支持的公钥算法不同,为了确保SSH客户端能够成功登录SSH服务器,建议在SSH服务器上同时生成DSA、ECDSA和RSA三种密钥对。

SSH服务器仅支持默认名称的本地DSA、ECDSA或RSA密钥对,因此生成本地非对称密钥对时,不要指定密钥对的名称。

生成DSA密钥对时,输入的密钥模数的长度必须小于2048比特。

SSH客户端认证成功后,所具有的属性(例如角色、FTP目录)均由设备上对应的管理员用户配置决定。

若指定的过滤SSH客户端的ACL不存在,或者ACL中无任何规则,则表示允许任意SSH客户端发起SSH访问。

设备作为SFTP服务器时,不支持SSH1版本的客户端发起的SFTP连接。

配置指南

设备作为SSH服务器时,为保证SSH客户端可以正常使用Stelnet/SFTP/SCP服务,需要完成以下配置任务:

生成RSA、DSA或ECDSA本地非对称密钥对。

开启Stelnet/SFTP/SCP服务。

配置SSH服务类型的管理员用户。

配置步骤

单击“网络 > 服务 > SSH”。

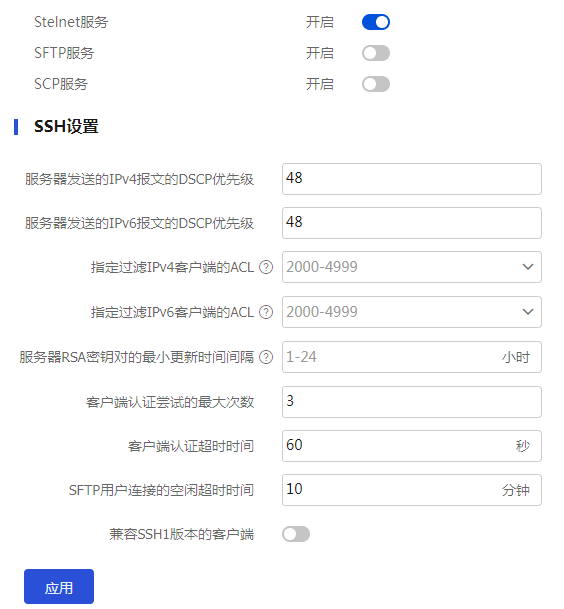

在“SSH”页面开启Stelnet/SFTP/SCP服务,具体配置内容如下:

图-1 SSH页面

表-1 SSH配置

参数

说明

服务器发送的IPv4报文的DSCP优先级

DSCP携带在IP报文中的ToS字段,用来体现报文自身的优先等级,决定报文传输的优先程度

服务器发送的IPv6报文的DSCP优先级

DSCP携带在IPv6报文中的Trafic class字段,用来体现报文自身的优先等级,决定报文传输的优先程度

指定过滤IPv4客户端的ACL

当未指定ACL、指定的ACL不存在或ACL没有规则时,运行所有IPv4客户端向设备发起SSH访问,否则只运行匹配ACL permit规则的IPv4客户端访问设备

指定过滤IPv6客户端的ACL

当未指定ACL、指定的ACL不存在或ACL没有规则时,运行所有IPv6客户端向设备发起SSH访问,否则只运行匹配ACL permit规则的IPv6客户端访问设备

服务器RSA密钥对的最小更新时间间隔

该时间间隔仅对SSH1版本的SSH客户端有效,缺省情况下,不更新RSA密钥对。开启本功能后,SSH服务器需要等待后续有新的SSH1用户登录,才会更新当前的RSA服务器密钥对,然后使用新的RSA服务器密钥对与新登录的这个SSH1用户进行密钥对的协商,其中等待的最小时长就为此处配置的最小更新间隔时间。之后,重复此过程,直到下一个新的SSH1用户登录才会再次触发RSA服务器密钥的更新

客户端认证尝试的最大次数

通过本功能可以限制用户尝试登录的次数,防止非法用户对用户名和密码进行恶意地猜测和破解

客户端认证超时时间

如果SSH用户在设置的认证超时时间内没有完成认证,SSH服务器就拒绝该用户的连接。

为了防止不法用户建立起TCP连接后,不进行接下来的认证,而占用系统资源,妨碍其它合法用户的正常登录,可以适当调小SSH用户认证超时时间。

SFTP用户连接的空闲超时时间

当SFTP用户连接的空闲时间超过设定的阈值后,系统会自动断开此用户的连接,从而有效避免用户长期占用连接而不进行任何操作。若同一时间内并发的SFTP连接数较多,可适当减小该值,及时释放系统资源给新用户接入

兼容SSH1版本的客户端

该功能不会影响已经登录的SSH用户,仅对新登录的SSH用户生效

单击“应用”按钮,完成配置。