本举例是在M9000-AI-E8的R9071版本上进行配置和验证的。

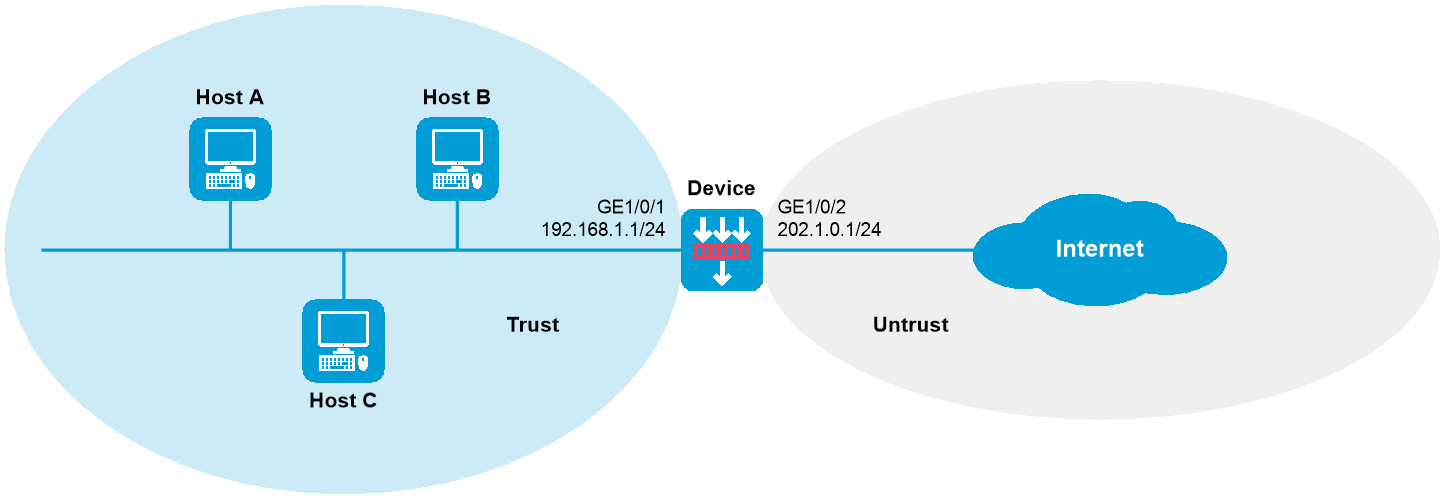

如下图所示,公司内部网络出口部署了一台Device,用于对公司内部敏感文件泄露现象进行检测和告警。具体而言,当发现如下安全事件时,设备记录告警日志:

敏感文件abc.zip泄露。

内网用户向外网敏感邮箱[email protected]发送邮件。

图-1 DLP典型配置组网图

配置接口IP地址

# 根据组网图中规划的信息,配置各接口的IP地址,具体配置步骤如下。

<Device> system-view

[Device] interface gigabitethernet 1/0/1

[Device-GigabitEthernet1/0/1] ip address 192.168.1.1 255.255.255.0

[Device-GigabitEthernet1/0/1] quit

请参考以上步骤配置其他接口的IP地址,具体配置步骤略。

将接口加入安全域。

# 请根据组网图中规划的信息,将接口加入对应的安全域,具体配置步骤如下。

[Device] security-zone name trust

[Device-security-zone-Trust] import interface gigabitethernet 1/0/1

[Device-security-zone-Trust] quit

[Device] security-zone name untrust

[Device-security-zone-Untrust] import interface gigabitethernet 1/0/2

[Device-security-zone-Untrust] quit

配置安全策略

# 配置名称为trust-untrust的安全策略,保证Trust安全域内的主机可以访问Internet,具体配置步骤如下。

[Device] security-policy ip

[Device-security-policy-ip] rule name trust-untrust

[Device-security-policy-ip-1-trust-untrust] source-zone trust

[Device-security-policy-ip-1-trust-untrust] destination-zone untrust

[Device-security-policy-ip-1-trust-untrust] source-ip-subnet 192.168.1.0 24

[Device-security-policy-ip-1-trust-untrust] action pass

[Device-security-policy-ip-1-trust-untrust] quit

[Device-security-policy-ip] quit

配置DPI功能

# 开启TCP数据段重组功能。

[Device] inspect tcp-reassemble enable

# 关闭应用层检测引擎检测固定长度数据流功能。

[Device] inspect stream-fixed-length disable

# 激活DPI各业务模块的策略和规则配置。

[Device] inspect activate

配置DLP功能的流量过滤参数

# 配置DLP功能监控从内网往外网发送的流量。

[Device] dlp flow-monitor file-transfer outgoing

# 配置内网IP地址对象组obj1。

[Device] object-group ip address obj1

[Device-obj-grp-ip-obj1] network subnet 192.168.1.0 24

[Device-obj-grp-ip-obj1] quit

# 配置DLP功能监控的内网IP地址。

[Device] dlp flow-monitor local-address ip

[Device-dlp-flow-monitor-local-addr-ip] object-group obj1

[Device-dlp-flow-monitor-local-addr-ip] quit

# 开启DLP功能。

[Device] undo dlp bypass

配置DLP策略

登录设备Web网管页面,单击导航树中的“策略 > DLP > DLP策略”菜单项,进入DLP策略配置页面。

单击<新建>按钮,进入新建DLP策略页面。

输入策略名称

选择扫描模式

勾选启用规则

图-2 新建DLP策略配置页面

单击添加规则下的<新建>按钮,进入新建检测规则页面。

输入名称

选择严重等级

配置匹配条件(匹配名称为abc.zip的文件)

图-3 新建检测规则页面

图-4 新建匹配条件页面

单击<确定>按钮,完成检测规则配置。选择“身份规则”页签,单击添加规则下的<新建>按钮,进入新建身份规则页面。

输入名称

选择严重等级

配置匹配条件(匹配接收者电子邮件地址[email protected])

图-5 新建身份规则页面

图-6 新建匹配条件页面

单击<确定>按钮,完成身份规则配置。选择“响应规则”页签,单击响应规则下拉菜单,单击<新建响应规则>按钮,进入新建响应规则页面。

输入名称

配置匹配条件(匹配严重等级为中的安全事件)

配置动作(配置为发送日志)

图-7 新建响应规则页面

单击<确定>按钮,完成身份规则配置。

单击<确定>按钮,完成DLP策略配置

# 完成以上配置后,如果设备检测到abc.zip文件泄露或存在发往地址[email protected]的电子邮件,设备记录日志。

#

object-group ip address obj1

0 network subnet 192.168.1.0 255.255.255.0

#

interface GigabitEthernet1/0/1

ip address 192.168.1.1 255.255.255.0

#

interface GigabitEthernet1/0/2

ip address 202.1.0.1 255.255.255.0

#

security-zone name Trust

import interface GigabitEthernet1/0/1

#

security-zone name Untrust

import interface GigabitEthernet1/0/2

#

inspect tcp-reassemble enable

inspect stream-fixed-length disable

inspect activate

#

security-policy ip

rule 0 name trustuntrust

action pass

source-zone trust

destination-zone untrust

source-ip-subnet 192.168.1.0 255.255.255.0

#

dlp flow-monitor file-transfer outgoing

#

dlp flow-monitor local-addr ip

object-group obj1

#

undo dlp bypass