本举例是在F1000-AI-55的R8860版本上进行配置和验证的。

本举例中使用的iNode管理中心为iNode PC 7.3 C0607国密定制版本。

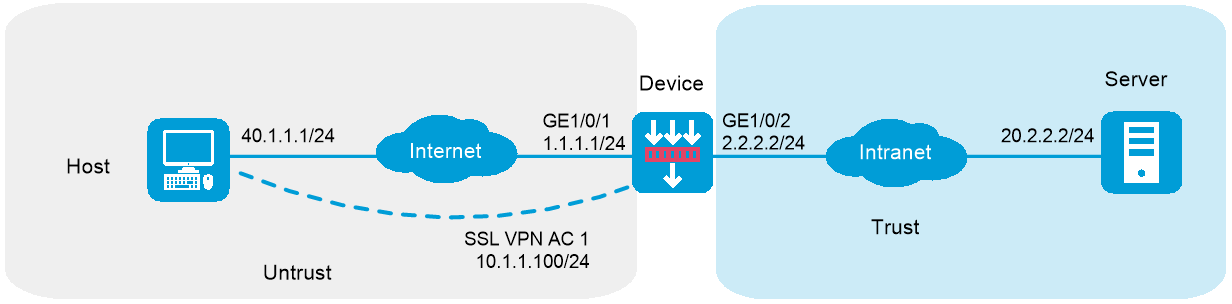

如下图所示,SSL VPN网关设备连接公网用户和企业私有网络。用户通过SSL VPN网关、采用IP接入方式能够安全地访问私有网络内的Server。具体需求如下:

SSL VPN网关设备本地对用户进行远程认证和授权。

为了增强安全性,需要验证客户端证书,客户端证书由国密USB Key提供。

为了增强安全性,服务器端证书不使用缺省证书,需向国密CA机构申请国密证书。

图-1 IP接入国密USB Key证书认证配置组网图

国密证书分为设备证书和SSL证书:

设备证书是客户端证书,配置在USB Key上。主要用于识别客户端身份。SSL VPN用户使用USB Key认证时,申请的证书类型应选择设备证书。

SSL证书是服务端证书,绑定域名或者IP地址,配置在SSL VPN网关上。主要用于信息传输加密和身份认证。SSL VPN网关管理人员为Device申请证书时,申请的证书类型应选择SSL证书。

国密SSL协议使用双证书体系,分别称为签名证书和加密证书。国密CA机构会签发一个签名证书和一个加密证书(以及一个加密证书私钥文件)。管理员需要将上述证书均导入到Device中。

某些品牌的USB Key可能需要安装驱动才能使用,请做好准备。

USB Key客户端证书中的指定字段(默认为CN字段)必须和该SSL VPN用户的用户名一致,如下图所示。

在开始下面的配置之前,假设已完成如下配置:

USB Key中已安装客户端证书。

SSL VPN网关管理人员为Device申请的服务器端证书与国密USB Key中的客户端证书应为同一CA机构颁发。如果不是同一CA机构颁发,请参考“常见问题”章节中的说明进行操作。

配置接口IP地址和安全域

# 根据组网图中规划的信息,配置各接口的IP地址。

<Device> system-view

[Device] interface gigabitethernet 1/0/1

[Device-GigabitEthernet1/0/1] ip address 1.1.1.2 255.255.255.0

[Device-GigabitEthernet1/0/1] quit

# 创建SSL VPN AC接口,用于转发IP接入流量。

[Device] interface sslvpn-ac 1

[Device-SSLVPN-AC1] ip address 10.1.1.100 24

[Device-SSLVPN-AC1] quit

请参考以上步骤配置其他接口的IP地址,具体配置步骤略。

# 请根据组网图中规划的信息,将接口加入对应的安全域。

[Device] security-zone name untrust

[Device-security-zone-Untrust] import interface gigabitethernet 1/0/1

[Device-security-zone-Untrust] import interface sslvpn-ac 1

[Device-security-zone-Untrust] quit

[Device] security-zone name trust

[Device-security-zone-Trust] import interface gigabitethernet 1/0/2

[Device-security-zone-Trust] quit

配置路由

# 请根据组网图中规划的信息,配置静态路由,本举例假设到达Server的下一跳IP地址为2.2.2.3,到达Host的下一跳IP地址为1.1.1.3,实际使用中请以具体组网情况为准。

[Device] ip route-static 20.2.2.2 24 2.2.2.3

[Device] ip route-static 40.1.1.1 24 1.1.1.3

配置安全策略

# 配置名称为sslvpnlocalout1的安全策略规则,使SSL VPN网关可以向用户发送报文。

[Device] security-policy ip

[Device-security-policy-ip] rule name sslvpnlocalout1

[Device-security-policy-ip-1-sslvpnlocalout1] source-zone local

[Device-security-policy-ip-1-sslvpnlocalout1] destination-zone untrust

[Device-security-policy-ip-1-sslvpnlocalout1] source-ip-host 1.1.1.2

[Device-security-policy-ip-1-sslvpnlocalout1] destination-ip-host 40.1.1.1

[Device-security-policy-ip-1-sslvpnlocalout1] action pass

[Device-security-policy-ip-1-sslvpnlocalout1] quit

# 配置名称为sslvpnlocalin1的安全策略规则,使用户可以向SSL VPN网关发送报文。

[Device-security-policy-ip] rule name sslvpnlocalin1

[Device-security-policy-ip-2-sslvpnlocalin1] source-zone untrust

[Device-security-policy-ip-2-sslvpnlocalin1] destination-zone local

[Device-security-policy-ip-2-sslvpnlocalin1] source-ip-host 40.1.1.1

[Device-security-policy-ip-2-sslvpnlocalin1] destination-ip-host 1.1.1.2

[Device-security-policy-ip-2-sslvpnlocalin1] action pass

[Device-security-policy-ip-2-sslvpnlocalin1] quit

# 配置名称为sslvpnlocalout2的安全策略规则,使SSL VPN网关可以向Server发送报文。

[Device-security-policy-ip] rule name sslvpnlocalout2

[Device-security-policy-ip-3-sslvpnlocalout2] source-zone local

[Device-security-policy-ip-3-sslvpnlocalout2] destination-zone trust

[Device-security-policy-ip-3-sslvpnlocalout2] source-ip-host 2.2.2.2

[Device-security-policy-ip-3-sslvpnlocalout2] destination-ip-host 20.2.2.2

[Device-security-policy-ip-3-sslvpnlocalout2] action pass

[Device-security-policy-ip-3-sslvpnlocalout2] quit

# 配置名称为sslvpnlocalin2的安全策略规则,使Server可以向SSL VPN网关发送报文。

[Device-security-policy-ip] rule name sslvpnlocalin2

[Device-security-policy-ip-4-sslvpnlocalin2] source-zone trust

[Device-security-policy-ip-4-sslvpnlocalin2] destination-zone local

[Device-security-policy-ip-4-sslvpnlocalin2] source-ip-host 20.2.2.2

[Device-security-policy-ip-4-sslvpnlocalin2] destination-ip-host 2.2.2.2

[Device-security-policy-ip-4-sslvpnlocalin2] action pass

[Device-security-policy-ip-4-sslvpnlocalin2] quit

# 配置名称为untrust-trust的安全策略规则,使用户可以通过SSL VPN AC接口访问Server。

[Device-security-policy-ip] rule name untrust-trust

[Device-security-policy-ip-5-untrust-trust] source-zone untrust

[Device-security-policy-ip-5-untrust-trust] destination-zone trust

[Device-security-policy-ip-5-untrust-trust] source-ip-subnet 10.1.1.0 24

[Device-security-policy-ip-5-untrust-trust] destination-ip-host 20.2.2.2

[Device-security-policy-ip-5-untrust-trust] action pass

[Device-security-policy-ip-5-untrust-trust] quit

# 配置名称为trust-untrust的安全策略规则,使Server可以通过SSL VPN AC接口向用户发送报文。

[Device-security-policy-ip] rule name trust-untrust

[Device-security-policy-ip-6-trust-untrust] source-zone trust

[Device-security-policy-ip-6-trust-untrust] destination-zone untrust

[Device-security-policy-ip-6-trust-untrust] source-ip-host 20.2.2.2

[Device-security-policy-ip-6-trust-untrust] destination-ip-subnet 10.1.1.0 24

[Device-security-policy-ip-6-trust-untrust] action pass

[Device-security-policy-ip-6-trust-untrust] quit

# 激活安全策略配置。

[Device-security-policy-ip] accelerate enhanced enable

[Device-security-policy-ip] quit

国密证书配置

为Device申请国密证书

# 配置PKI实体,设置PKI实体的身份信息。

其中,通用名一般配置为SSL VPN网关接口的IP地址。如果是通过公网NAT映射私网来访问SSL VPN网关,则需要填写为公网IP地址。如果暂时无法明确映射的公网地址,可填写为网关对应的私网地址。需要注意,参数中不要填写中文,建议使用拼音全拼,避免输入的中文与国密CA机构的编码不适配。如果必须填写中文,可以委托国密CA机构在生成证书的时候协助填写。

[Device] pki entity sslvpncert

[Device-pki-entity-sslvpncert] common-name 1.1.1.2

[Device-pki-entity-sslvpncert] country CN

[Device-pki-entity-sslvpncert] quit

# 配置PKI域,约定PKI证书申请的相关信息。

[Device] pki domain sslvpndomain

[Device-pki-domain-sslvpndomain] certificate request entity sslvpncert

[Device-pki-domain-sslvpndomain] public-key sm2 signature name sslvpnsign encryption name sslvpnenc

[Device-pki-domain-sslvpndomain] undo crl check enable

[Device-pki-domain-sslvpndomain] quit

# 生成国密SM2算法的本地密钥对

[Device] public-key local create sm2 name sslvpnsign

Generating Keys...

.

Created the key pair successfully.

[Device] public-key local create sm2 name sslvpnenc

Generating Keys...

.

Created the key pair successfully.

# 生成PKCS#10证书申请。

[Device] pki request-certificate domain sslvpndomain pkcs10

.

*** Request for signature certificate ***

-----BEGIN CERTIFICATE REQUEST-----

MIH7MIGgAgEAMCAxCzAJBgNVBAYTAkNOMREwDwYDVQQDEwgxLjEuMS4yIDBZMBMG

ByqGSM49AgEGCCqBHM9VAYItA0IABHtVGiYn8gFSKJxyXCUe3lEB8JxN/FoBPF1j

SQrLHsMDd5jKnPERfgITtpTjJ+d7wemJqsIjziMDdAKy9NVA32WgHjAcBgkqhkiG

9w0BCQ4xDzANMAsGA1UdDwQEAwIGwDAMBggqgRzPVQGDdQUAA0gAMEUCIAGNysjM

+1yYo2ohhVYEfWHda+7YQ2XEP3YAswK/TAAjAiEA+KaDub0GcMzQVgZB24JcO/GT

+FVAe0Og+Mct0ki6h2E=

-----END CERTIFICATE REQUEST-----

.

*** Request for encryption certificate ***

-----BEGIN CERTIFICATE REQUEST-----

MIH6MIGgAgEAMCAxCzAJBgNVBAYTAkNOMREwDwYDVQQDEwgxLjEuMS4yIDBZMBMG

ByqGSM49AgEGCCqBHM9VAYItA0IABNvsCOeonfTFpZmgX5Ov/662FDsjm/iaJNzm

wwArsMiGbBzpQZ4wP8wvCWul2Q9SzlBuT0VwzSfsicIBBZmKdz6gHjAcBgkqhkiG

9w0BCQ4xDzANMAsGA1UdDwQEAwIEMDAMBggqgRzPVQGDdQUAA0cAMEQCIEHJk7eC

EJ4meu+XRiz2ZVsQ7f0fbzYrMWJaECxpa/H7AiBhwgCOco+r48hR13CW8WL3rKSS

FwgBrVQRwnMdrc52gw==

-----END CERTIFICATE REQUEST-----

# 将签名证书申请信息复制到文本文档中,即从“*** Request for signature certificate ***“开始到“-----END CERTIFICATE REQUEST-----“为止的信息。

# 注意删除申请信息的前后空行,完成编辑后,将文档后缀保存为.p10的格式。

# 管理人员通过带外方式将本地证书申请信息发送给CA,申请服务器端证书。

# 管理人员通过带外方式将证书获取到本地。

导入国密CA证书和签名证书

|

国密CA机构签发的证书包括:国密CA证书、签名证书、加密证书以及加密证书私钥文件。其中,CA证书可能为证书链文件、或者一个根CA证书+中间证书形式发布;加密证书私钥文件可能以独立的key文件形式或者多种协议标准的数字信封形式发布。 Device中仅支持导入国密CA证书和签名证书。加密证书和加密证书私钥文件暂不支持直接导入到Device,需要管理员联系技术服务人员经过转换后才可导入。 |

# 本举例中,以国密CA机构返回如下证书为例。

BeiJing SM2 ROOT CA.cer(根CA证书)

Beijing SM2 CA.cer(中间CA证书)

UserCert.cer(签名证书)

UserEncCert.cer(加密证书)

UserEncCert-数字信封009标准.txt(加密证书私钥)

# 首先,将国密CA证书导入Device的PKI域。其中,如果CA证书包含根CA证书和中间CA证书,则先导入根CA证书再导入中间CA证书。

|

需要注意,如果证书文件名称中包含空格,则在导入或导出证书时,文件名需要使用引号括起来,例如"Beijing SM2 ROOT CA.cer"。 |

[Device] pki import domain sslvpndomain pem ca filename "Beijing SM2 ROOT CA.cer"

The trusted CA's finger print is:

MD5 fingerprint:A826 916C 455A 3D44 F786 4A2D 02CD F0F5

SHA1 fingerprint:A4C7 512C 3A63 F92F 08BF 0D4E BFB6 FD84 85F3 11ED

Is the finger print correct?(Y/N):y

[Device] pki import domain sslvpndomain pem ca filename "Beijing SM2 CA.cer"

The PKI domain already has a CA certificate. If it is overwritten, local certificates, peer certificates and CRL of this domain will also be deleted.

Overwrite it? [Y/N]:y

# 其次,导入签名证书。

[Device] pki import domain sslvpndomain pem local filename UserCert.cer

The system is going to save the key pair. You must specify a key pair name, which is a case-insensitive string of 1 to 255 character

s. Valid characters include a to z, A to Z, 0 to 9, and hyphens (-).

Please enter the key pair name[default name: sslvpndomain]:sslvpndomain-1

需要注意,如上面灰色底纹处所示,建议为导入的签名证书key起一个名字,因为签名证书和加密证书分别使用不同的key,建议分别取名便于区分。

# 对于加密证书和加密证书私钥文件,暂不支持直接导入到Device。管理人员需要将相关的材料发送给技术服务人员,由技术服务人员进行相关格式转换等操作后,再返回给网关管理人员。详见步骤C的说明。

导出签名证书

[Device] pki export domain sslvpndomain pem local 3des-cbc 123456 filename SM.cer

其中,私钥的加密口令可以由管理人员自行设置,并提供给技术服务人员,本举例中以123456为例进行说明。

# 命令行执行成功后,可通过命令查看Flash目录下导出的证书。

[Device] quit

<Device> dir | include SM.cer

108 -rw- 2148 May 28 2023 16:27:03 SM.cer-signature

# 网关管理人员将导出的携带私钥信息的签名证书,同时携带加密证书和加密证书私钥文件一起发送给技术服务人员,由技术服务人员进行相关格式转换等操作后,再返回给网关管理人员。

导入加密证书

# 网关管理人员收到技术服务人员返回的加密证书后,将其导入到Device的PKI域中。(本举例假设收到的加密证书名为SM.cer-encryption)

其中,证书口令需要联系技术服务人员获取。

[Device] pki import domain sslvpndomain pem local filename SM.cer-encryption

Please input the password: 123456

The device already has a key pair. If you choose to continue, the existing key pair will be overwritten if it is used for the same p

urpose. The local certificates, if any, will also be overwritten.

Continue? [Y/N]:y

The system is going to save the key pair. You must specify a key pair name, which is a case-insensitive string of 1 to 64 characters

. Valid characters include a to z, A to Z, 0 to 9, and hyphens (-).

Please enter the key pair name[default name: sslvpndomain]:sslvpndomain-2

需要注意,如上面灰色底纹处所示,需要为导入的加密证书key起一个名字。

配置SSL服务器端策略

# 配置SSL服务器端策略,引用PKI域,并开启验证客户端功能。

[Device] ssl server-policy ssl

[Device-ssl-server-policy-ssl] pki-domain sslvpndomain

[Device-ssl-server-policy-ssl] client-verify enable

[Device-ssl-server-policy-ssl] quit

其中,需要开启验证客户端功能,该功能建议仅在国密USB Key认证的场景下开启。

配置SSL VPN业务,为用户提供SSL VPN接入服务

# 配置SSL VPN网关,为用户提供登录SSL VPN网关的入口。

[Device] sslvpn gateway sslvpngw

[Device-sslvpn-gateway-sslvpngw] ip address 1.1.1.2 port 4430

[Device-sslvpn-gateway-sslvpngw] ssl server-policy ssl

[Device-sslvpn-gateway-sslvpngw] service enable

[Device-sslvpn-gateway-sslvpngw] quit

|

需要注意,后续如果修改了SSL服务器策略的配置,同样需要重新使能/去使能SSL VPN网关,使修改的配置生效。即在网关视图下执行service enable命令。 |

# 创建SSL VPN客户端地址池,用于为IP接入客户端分配IP地址。

[Device] sslvpn ip address-pool sslvpnpool 10.1.1.1 10.1.1.10

# 创建ACL,用于对IP接入流量进行过滤。

[Device] acl advanced 3000

[Device-acl-ipv4-adv-3000] rule permit ip source 10.1.1.0 0.0.0.255 destination 20.2.2.0 0.0.0.255

[Device-acl-ipv4-adv-3000] quit

# 配置SSL VPN访问实例,使用证书认证方式验证用户身份,并为用户提供SSL VPN IP接入服务。

[Device] sslvpn context ctxip

[Device-sslvpn-context-ctxip] gateway sslvpngw

[Device-sslvpn-context-ctxip] certificate-authentication enable

[Device-sslvpn-context-ctxip] ip-tunnel interface sslvpn-ac 1

[Device-sslvpn-context-ctxip] ip-route-list rtlist

[Device-sslvpn-context-ctxip-route-list-rtlist] include 20.2.2.0 24

[Device-sslvpn-context-ctxip-route-list-rtlist] quit

[Device-sslvpn-context-ctxip] ip-tunnel address-pool sslvpnpool mask 24

[Device-sslvpn-context-ctxip] policy-group resourcegrp

[Device-sslvpn-context-ctxip-policy-group-resourcegrp] ip-tunnel access-route ip-route-list rtlist

[Device-sslvpn-context-ctxip-policy-group-resourcegrp] filter ip-tunnel acl 3000

[Device-sslvpn-context-ctxip-policy-group-resourcegrp] quit

[Device-sslvpn-context-ctxip] service enable

[Device-sslvpn-context-ctxip] quit

创建SSL VPN用户

# 创建本地SSL VPN用户sslvpnuser,密码为123456,用户角色为network-operator,可用服务为SSL VPN,授权用户的SSL VPN策略组为resourcegrp。

[Device] local-user sslvpnuser class network

[Device-luser-network-sslvpnuser] password simple 123456

[Device-luser-network-sslvpnuser] service-type sslvpn

[Device-luser-network-sslvpnuser] authorization-attribute sslvpn-policy-group resourcegrp

[Device-luser-network-sslvpnuser] authorization-attribute user-role network-operator

[Device-luser-network-sslvpnuser] quit

需要注意,SSL VPN用户的用户名必须配置为USB Key客户端证书中的CN字段。

图-2 USB Key客户端证书中的CN字段

Server上需要配置到达网段10.1.1.0/24的路由。

国密认证场景下,iNode客户端需要由SSL VPN网关管理人员使用国密版本的iNode智能管理中心进行定制,生成定制版本的客户端软件后发放给所有SSL VPN用户。国密版本的iNode管理中心请联系技术服务人员获取。

定制iNode客户端

# 从技术服务人员处获取并安装国密定制版本的iNode管理中心。

# 打开iNode管理中心,选择“客户端定制”,在网络接入组件中仅勾选SSL VPN。参数配置如下图所示。

图-3 客户端定制

# 单击<高级定制>按钮,进入高级定制页面。在“基本功能项”页签下,勾选“启用从证书读取用户名,从证书中抽取指定属性值作为用户名,XXXX”。参数配置如下图所示。

图-4 高级定制-基础功能项(1)

# 单击<确认>按钮,选择CN作为用户名的证书属性。

图-5 高级定制-基础功能项(2)

# 在“SSL VPN配置项”页签下,配置默认认证类型为Local,默认校验模式选择密码+证书认证,并勾选“使用网关配置的默认认证类型”。参数配置如下图所示。

图-6 高级定制-SSL VPN配置项

# 在“证书配置信息”页签下,SSL VPN的证书类型配置为国密证书Key,自定义国密厂商路径填写Ukey动态链接库路径。参数配置如下图所示。

图-7 高级定制-证书配置信息

# 其中,如果使用渔翁Ukey,动态链接库文件名称为keyGDBapi.dll。安装过Ukey控件后的PC机上搜索文件名称即可找到对应路径。建议将dll文件移动至通用的目录下,例如C盘的根目录。iNode客户端定制时需要选择对应dll文件路径。后续使用Ukey登录iNode客户端的PC机均需要安装Ukey控件,并将dll文件移动至定制iNode客户端时选择的路径下。

# 单击<确定>按钮,完成配置。

# 单击<完成>按钮,进入完成客户端定制页面。

# 在完成客户端定制页面,客户端场景信息中勾选“默认场景“和”生成定制的客户端安装程序“。

图-8 完成客户端定制

# 单击<确定>按钮,iNode管理中心将生成客户端软件。

图-9 客户端定制结果

# 单击<查找目标>按钮,将打开客户端软件的文件夹路径。

图-10 客户端软件存放路径

发放iNode客户端软件

# 管理人员需要将该软件发布给所有SSL VPN用户,并要求用户安装该软件。

在Host上安装国密USB Key控件并插入USB Key

SSL VPN用户在Host安装Ukey控件(请联系技术服务人员获取),并将dll文件移动至定制iNode客户端时选择的路径下。

SSL VPN用户将已安装客户端证书的国密USB Key插入到Host。

登录iNode客户端

# 从技术服务人员处获取并安装iNode客户端后,启动iNode客户端,并根据提示输入USB Key的PIN码(渔翁PIN码默认为11111111)。

图-11 输入USB Key的PIN码

# 单击<确定>按钮。

# 单击<选择客户端证书>按钮,进入属性设置页面。

图-12 iNode客户端登录页面

图-13 属性设置页面

# 从技术服务人员处获取Device的PKI域中的CA证书,并保存到本地。

# 单击<选择客户端证书>按钮,指定已保存的Device中PKI域下的CA证书的存放路径。其中,路径不能包含中文。

图-14 选择根CA证书存放路径

# 单击<确认>按钮,完成选择。

# 输入SSL VPN网关地址以及用户名密码等信息。

# 单击<连接>按钮,成功登录SSL VPN网关,如下图所示。

图-15 成功登录SSL VPN网关

# SSL VPN用户sslvpnuser登录成功后,SSL VPN用户可以在Host上Ping通服务器地址20.2.2.2。

C:\>ping 20.2.2.2

Pinging 20.2.2.2 with 32 bytes of data:

Reply from 20.2.2.2: bytes=32 time=31ms TTL=254

Reply from 20.2.2.2: bytes=32 time=18ms TTL=254

Reply from 20.2.2.2: bytes=32 time=15ms TTL=254

Reply from 20.2.2.2: bytes=32 time=16ms TTL=254

Ping statistics for 20.2.2.2:

Packets: Sent = 4, Received = 4, Lost = 0 (0% loss),

Approximate round trip times in milli-seconds:

Minimum = 15ms, Maximum = 31ms, Average = 20ms

#

interface GigabitEthernet1/0/1

ip address 1.1.1.2 255.255.255.0

#

interface GigabitEthernet1/0/2

ip address 2.2.2.2 255.255.255.0

#

interface SSLVPN-AC1

ip address 10.1.1.100 255.255.255.0

#

security-zone name Trust

import interface GigabitEthernet1/0/2

#

security-zone name Untrust

import interface GigabitEthernet1/0/1

import interface SSLVPN-AC1

#

ip route-static 20.2.2.0 24 2.2.2.3

ip route-static 40.1.1.0 24 1.1.1.3

#

acl advanced 3000

rule 0 permit ip source 10.1.1.0 0.0.0.255 destination 20.2.2.0 0.0.0.255

#

local-user sslvpnuser class network

password simple 123456

service-type sslvpn

authorization-attribute user-role network-operator

authorization-attribute sslvpn-policy-group resourcegrp

#

pki domain sslvpndomain

certificate request entity sslvpncert

public-key sm2 signature name sslvpnsign encryption name sslvpnenc

undo crl check enable

#

pki entity sslvpncert

common-name 1.1.1.2

country CN

#

public-key local create sm2 name sslvpnsign

public-key local create sm2 name sslvpnenc

pki request-certificate domain sslvpndomain pkcs10

#

pki import domain sslvpndomain pem ca filename "Beijing SM2 ROOT CA.cer"

pki import domain sslvpndomain pem ca filename "Beijing SM2 CA.cer"

pki import domain sslvpndomain pem local filename UserCert.cer

#

pki export domain sslvpndomain pem local 3des-cbc 123456 filename SM.cer

#

pki import domain sslvpndomain pem local filename SM.cer-encryption

#

ssl server-policy ssl

pki-domain sslvpndomain

client-verify enable

#

sslvpn ip address-pool sslvpnpool 10.1.1.1 10.1.1.10

#

sslvpn gateway sslvpngw

ip address 1.1.1.2 port 4430

ssl server-policy ssl

service enable

sslvpn context ctxip

gateway sslvpngw

ip-tunnel interface SSLVPN-AC1

ip-tunnel address-pool sslvpnpool mask 255.255.255.0

ip-route-list rtlist

include 20.2.2.0 255.255.255.0

policy-group resourcegrp

filter ip-tunnel acl 3000

ip-tunnel access-route ip-route-list rtlist

certificate-authentication enable

service enable

#

security-policy ip

rule 1 name sslvpnlocalout1

action pass

source-zone local

destination-zone untrust

source-ip-host 1.1.1.2

destination-ip-host 40.1.1.1

rule 2 name sslvpnlocalin1

action pass

source-zone untrust

destination-zone local

source-ip-host 40.1.1.1

destination-ip-host 1.1.1.2

rule 3 name sslvpnlocalout2

action pass

source-zone local

destination-zone trust

source-ip-host 2.2.2.2

destination-ip-host 20.2.2.2

rule 4 name sslvpnlocalin2

action pass

source-zone trust

destination-zone local

source-ip-host 20.2.2.2

destination-ip-host 2.2.2.2

rule 5 name untrust-trust

action pass

source-zone untrust

destination-zone trust

source-ip-subnet 10.1.1.0 255.255.255.0

destination-ip-host 20.2.2.2

rule 6 name trust-untrust

action pass

source-zone trust

destination-zone untrust

source-ip-host 20.2.2.2

destination-ip-subnet 10.1.1.0 255.255.255.0

SSL VPN网关管理人员需要在Device上新建PKI域,并向该域中导入国密USB Key中客户端证书的CA证书链。

重新使能/去使能SSL VPN网关服务。

修改SSL、SSL VPN网关、访问实例等配置后,需要重启(即重新使能/去使能)SSL VPN网关和SSL VPN访问实例才能生效。