本举例是在F1090的R8660P33版本上进行配置和验证的。

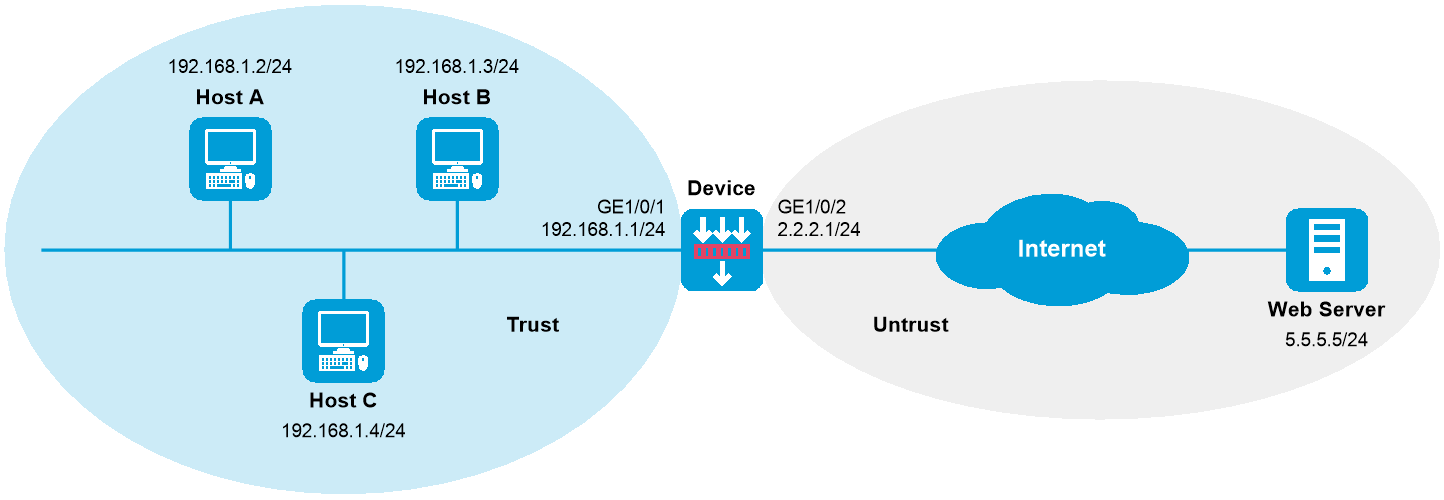

如下图所示,某公司内的各部门通过Device与Internet连接,通过配置应用审计与管理策略,当内网用户使用微软必应搜索查找的信息中包含“机密”或“恐怖袭击”关键字时,拒绝此次搜索,并记录日志。

图-1 应用审计与管理策略审计敏感信息配置组网图

应用审计与管理业务会占用较多的系统资源,仅建议内存在2GB以上的设备启用,其他设备请谨慎启用。

配置接口IP地址

# 根据组网图中规划的信息,配置各接口的IP地址,具体配置步骤如下。

<Device> system-view

[Device] interface gigabitethernet 1/0/1

[Device-GigabitEthernet1/0/1] ip address 192.168.1.1 255.255.255.0

[Device-GigabitEthernet1/0/1] quit

请参考以上步骤配置其他接口的IP地址,具体配置步骤略。

配置静态路由

本举例仅以静态路由方式配置路由信息。实际组网中,请根据具体情况选择相应的路由配置方式。

# 请根据组网图中规划的信息,配置静态路由。本举例假设备Device到达外网服务器5.5.5.5/24的下一跳为2.2.2.2,实际使用中请以具体组网情况为准,具体配置步骤如下。

[Device] ip route-static 5.5.5.5 24 2.2.2.2

配置接口加入安全域

# 请根据组网图中规划的信息,将接口加入对应的安全域,具体配置步骤如下。

[Device] security-zone name trust

[Device-security-zone-Trust] import interface gigabitethernet 1/0/1

[Device-security-zone-Trust] quit

[Device] security-zone name untrust

[Device-security-zone-Untrust] import interface gigabitethernet 1/0/2

[Device-security-zone-Untrust] quit

配置安全策略

# 配置名称为trust-untrust的安全策略规则,使内网Host访问外网Internet的报文可通,具体配置步骤如下。

[Device] security-policy ip

[Device-security-policy-ip] rule name trust-untrust

[Device-security-policy-ip-1-trust-untrust] source-zone trust

[Device-security-policy-ip-1-trust-untrust] destination-zone untrust

[Device-security-policy-ip-1-trust-untrust] source-ip-host 192.168.1.2

[Device-security-policy-ip-1-trust-untrust] source-ip-host 192.168.1.3

[Device-security-policy-ip-1-trust-untrust] source-ip-host 192.168.1.4

[Device-security-policy-ip-1-trust-untrust] action pass

[Device-security-policy-ip-1-trust-untrust] quit

[Device-security-policy-ip] quit

升级APR特征库到最新版本(配置步骤略,本举例中APR特征库版本号为1.0.106)

配置应用审计与管理策略

# 配置名称为keyword-bing的关键字组,用于审计敏感信息。

[Device] uapp-control

[Device-uapp-control] keyword-group name keyword-bing

[Device-uapp-control-keyword-group-keyword-bing] keyword 机密

[Device-uapp-control-keyword-group-keyword-bing] keyword 恐怖袭击

[Device-uapp-control-keyword-group-keyword-bing] quit

# 创建一个名称为audit-bing的审计类型的应用审计策略,配置审计规则,当内网用户使用微软必应搜索查找的信息中包含关键字组中的关键字时,拒绝此次搜索并记录日志。

[Device-uapp-control] policy name audit-bing audit

[Device-uapp-control-policy-audit-bing] source-zone trust

[Device-uapp-control-policy-audit-bing] destination-zone untrust

[Device-uapp-control-policy-audit-bing] rule 2 app Bing behavior Search bhcontent Keyword keyword include keyword-bing action deny audit-logging

[Device-uapp-control-policy-audit-bing] quit

[Device-uapp-control] quit

激活应用审计与管理的策略和规则配置。

[Device] inspect activate

以上配置完成后,当内网用户使用微软必应搜索查找的信息中包含“机密”或“恐怖袭击”关键字时,此次搜索会没有响应,并会有审计日志信息输出。

#

interface GigabitEthernet1/0/1

ip address 192.168.1.1 255.255.255.0

#

interface GigabitEthernet1/0/2

ip address 2.2.2.1 255.255.255.0

#

security-zone name Trust

import interface GigabitEthernet1/0/1

#

security-zone name Untrust

import interface GigabitEthernet1/0/2

#

ip route-static 5.5.5.0 24 2.2.2.2

#

uapp-control

keyword-group name keyword-bing

keyword 恐怖袭击

keyword 机密

policy name audit-bing audit

rule 2 app Bing behavior Search bhcontent Keyword keyword include keyword-bing action deny audit-logging

source-zone trust

destination-zone untrust

#

inspect activate

#

security-policy ip

rule 0 name trust-untrust

action pass

source-zone trust

destination-zone untrust

source-ip-host 192.168.1.2

source-ip-host 192.168.1.3

source-ip-host 192.168.1.4